Weiterführende Themen

802.11n/ac/ax/be-Netzwerke überwachen

Trotz der Ähnlichkeiten zwischen den 802.11 a/b/g- und 802.11n/ac/ax/be-Technologien gibt es einige Besonderheiten in 802.11n/ac/ax/be-Netzwerken, die die Art und Weise beeinflussen, wie solche Netzwerke effektiv überwacht werden können. Ohne auf die spezifischen technischen Details dieses Standards einzugehen (diese sind in vielen öffentlichen Quellen im Internet publiziert), zeigt dieses Kapitel die besten Überwachungspraktiken und Hardwarevoraussetzungen für 802.11n-, 802.11ac-, 802.11ax- und 802.11be-Netzwerke.

Kompatibilität der Adapter

Die Erfassung von Paketen des spezifieschen Standards erfordert einen Adapter, der auf desselben oder den aktuellsten Standard sich basiert. Zum Beispiel, die Erfassung der 802.11ac-Pakete erfordert einen 802.11ac- oder 802.11ax-Adapter. Sie können die 802.11ac-Pakete nicht mit einem 802.11n-Adapter erfassen. Die Liste der kompatiblen Adapter kann auf der Download-Seite von CommView for WiFi auf unserer Webseite heruntergeladen werden. Je nach der Konfiguration des zu analysierenden 802.11n/ac/ax/be-Netzwerks bestehen zusätzliche Anforderungen an Ihren Adapter. Diese werden unten beschrieben.

MIMO und Transmit Beamforming

Die Benutzung von MIMO- und Transmit Beamforming-Technologie in 802.11n/ac/ax/be-Netzwerken ist eine ernsthafte Herausforderung für drahtlose Analyser. Solche Netzwerke erstellen ein sehr komplexes, lernfähiges Signalstärkenabbild, mit Abfällen und Erhebungen, manche so klein wie einige Zentimeter des Bandes. Weil ein Überwachungsgerät passiv ist, versucht das überwachte WLAN nicht sich dem Gerät anzupassen. Signale bewegen sich auf hohen Frequenzen und übertragen durch mehrere Antennen sind sie ebenso schwierig ohne CRC-Fehler aufzufangen. Dies alles meint, Sie sollten allgemein bei der Überwachung von 802.11n/ac/ax/be-Netzwerken gegenüber älteren 802.11 a/b/g-Netzwerken, einen deutlich höheren Anteil von beschädigten Frames erwarten. Da dies kein Problem darstellt, wenn Sie eine Standortaufnahme oder Signalstärkenmessung bestimmter Geräte ausführen, individuelle TCP-Streams oder Fehlermeldungen auf der Pro-Paket-Ebene untersuchen, kann es problematisch werden, wenn zuviele Frames beschädigt sind.

Zur Verminderung dieser 802.11n/ac/ax/be-spezifischen Faktoren, berücksichtigen Sie die Übernahme der folgenden Techniken:

- Finden Sie die beste Position für das Notebook mit dem laufenden CommView for WiFi. Drehen oder bewegen in verschiedene Richtungen kann eine enorme Zu- oder Abnahme der Signalstärke bewirken. Tatsächlich kann die Position Ihres Körpers oder ein gehobener Arm, Auswirkungen auf den Anteil von CRC-Fehlern nehmen.

- Versuchen Sie sicherzustellen, dass die WLAN-Geräte nicht mit ihren Maximal-Raten laufen. Erfolgreiche Paketerfassung mit Raten von 100 Mb/s und darunter ist weit mehr als erfolgreiche Paketerfassung mit höheren Datenraten. Dabei hört sich dies unmittelbar engegengesetzt an, wenn Ihr Notebookstandort in der Nähe eines AP befindet, führt Bewegung des Clients um einige Meter weiter vom AP weg, eher zur Erhöhung der Empfangsqualität, als zu deren Absenkung; ein nur 1- oder 2 m von einem AP entfernt stehender 802.11ax-Client wird zwangsläufig Pakete mit Raten von 720 oder 866 Mb/s annähernd übertragen, wobei mit demselben Gerät 5m weiter vom AP entfernt die Rate auf circa 200 Mb/s abfällt, was für unsere Zwecke vorteilhaft ist.

Es ist wichtig anzumerken, dass das Leistungsvermögen Ihres Überwachungsadapters in Hinblick auf die Zahl der unterstützten spatialen Ströme die Kapazitäten des zu überwachenden Netzwerks überschreiten oder ihnen entsprechen muss. Mit anderen Worten: Sie können vom Klient mit einem drei-Strom-AP gesendete Pakete nicht mit einem Adapter empfangen, der nur ein oder zwei spatiale Ströme benutzt (aber Sie können z. B. vom 2-Strom-Klient an einen 2-Strom-AP gesendete Pakete mit einem 3-Strom-Adapter empfangen). Man kann die Zahl der unterstützten spatialen Ströme leicht den Spezifikationen des Adapters entnehmen. Bei 802.11ac-Netzwerken, bedeutet eine maximale unterstützte Rate von 433 Mb/s einen 1-Strom-Adapter, 876 Mb/s einen 2-Strom-Adapter und 1,300 Mb/s einen 3-Strom-Adapter.

Kanalbündelung im 2,4-GHz-Band

In modernen Netzwerken wird die Datenrate wahlweise durch Bindung von zwei 20 MHz-Kanälen (40 MHz-Betrieb) erhöht. Der 40 MHz-Betrieb benutzt Breitbänder, verglichen zu 20 MHz-Bändern in 802.11 a/b/g, zur Unterstützung höherer Datenraten. Da ein mit einer 802.11n/ac/ax-Karte ausgerüsteter Wi-Fi-Analyser kein Problem mit der simultanen Erfassung von 2 Kanälen hat, ist es wichtig auf die Regulierungsdömäne der benutzten Hardware zu achten. Kurz dargestellt, die Frequenz des Sekundärkanals im 40 MHz-Modus ist abhängig von der Frequenz des Primärkanals. Zum Beispiel, Auswahl des Kanals 1 Ihrer Hardware bedeutet, dass der primäre 20 MHz-Kanal auf der Frequenz des Kanal 1 arbeitet, während der sekundäre 20 MHz-Kanal 4 Kanäle über dem Primärkanal arbeitet, z.B. auf der Frequenz des Kanal 5. Wenn in höher Kanalnummern gearbeitet wird, z.B. 10 oder 11, addieren Sie 4 zu der Kanalnummer bedeutet dass die Frequenz des sekundären Kanals ausserhalb der Grenzen der Regulationsdomäne liegt: in den USA, ist in 2,4 GHz-Bändern der oberste Kanal 11; in den meisten europäischen Ländern ist der oberste Kanal 13. In solchen Fällen benutzt der sekundäre Kanal die unterhalb des Primärkanals liegende Frequenz. Zum Beispiel: Auswahl des Kanals 10 in Ihrer Hardware bedeutet, dass der primäre 20 MHz-Kanal auf der Frequenz des Kanal 10 arbeitet, weil der sekundäre 20 MHz-Kanal 4 Kanäle unterhalb des Sekundärkanals arbeitet, z.B. auf der Frequenz des Kanal 6.

Das potenzielle Problem auf das ein Aussendienstmitarbeiters treffen kann, wenn er international arbeitet, ist dass die Regulationsdomäne seines überwachenden Netzwerkadapters zu der Regulationsdomäne des zu überwachenden Wi-Fi-Netzwerkes differiert. Zum Beispiel, ein deutschbasiertes 802.11n-WLAN auf Kanal 9 arbeitend, würde die Kanäle 9 und 13 binden. Ein in Kanada gekaufter Überwachungsadapter würde den Sekundärkanal 5 erwarten. Dies wird den Adapter abhalten, die 40 MHZ-Ströme des drahtlosen Analysers zu "sehen". Zur Handhabung einer solchen Situation, berücksichtigen Sie, Hardware zu benutzen, die zur entsprechenden Regulationsdomäne gehört, oder nutzen Sie die Einstellung der Checkbox Sekundärkanal ist unterhalb des Primärkanals im 40 MHz-Modus im Ausschnitt Erfassung im Hauptfenster von CommView for WiFi. Die Aktivierung dieser Checkbox zwingt der Adapter eine Sekundärkanalfrequenz unterhalb der Primärkanalfrequenz zu benutzen, selbst wenn die Regulationsdomäne des Netzwerkadapters dies nicht erfordert.

Beachten Sie bitte, dass einige der von CommView for WiFi unterstützten Adapter wie auf Broadcom-Chipsets basierende Adapter, keine Kanalbindung unterstützen. Sie können die Pakete nur auf 20-MHz-Kanälen empfangen. Mehr dazu unter Technische Informationen. Wir empfehlen, einen der Adapter zu wählen, die auf unserer Download-Seite als "Empfohlen" markiert sind; solche Adapter unterstützen die Kanalbindung.

Kanalbündelung in Bändern 5 GHz und 6 GHz

Die Kanalbündeung in Bändern 5 GHz und 6 GHz ist der Kanalbündeung im 2,4 GHz-Band ähnlich, aber die Anzahl der verbundenen Kanäle kann in den 802.11ac/ax-Netzwerken bis zu acht sein und in den 802.11be-Netzwerken kann es sechzehn sein. Das heißt, dass die Kanalbreite 320 MHz erreichen kann. Anders als 2,4 GHz-Band, beim Standard, werden die Sätze der im 5 GHz- und 6-GHz-Band verbundenen Kanäle eindeutig definiert. Zum Beispiel, bei 40 MHz-Kanälen, wird Kanal 52 immer mit Kanal 56 verbunden; Der Kanal kann mit Kanal 48 verbunden werden. Aus diesem Grund, hat die Checkbox Sekundärkanal ist unterhalb im 40 MHz-Modus keine Wirkung, wenn Sie die Kanäle im 5 GHz-Band mit einem empfohlenen Adapter erfassen, weil der Adapter automatisch den richtigen Satz der Kanäle auswählt. Zum Beispiel, wenn Sie Kanal 36 wählen, arbeitet der Adapter im 80 MHz-Breitkanal (von 36 bis 48). Jedoch sind in diesem Beispiel die im 20-MHz-Breitkanal gesendeten Pakete sichtbar nur, wenn sie über den Kanal 36 gesendet werden. Mit anderen Worten, wenn Sie einen 802.11ac/ax-AP überwachen, der Kanäle 36-48 benutzt, und sein Primärkanal Kanal 36 ist, werden Sie die AP-Beacons und 80 MHz-Pakete sehen, wenn Sie die Daten im Kanal 36 erfassen; Sie werden nur die 80 MHz-Pakete (und keine Beacons) sehen, wenn Sie die Pakete in den Kanälen 40, 44 oder 48 erfassen.

BCC- und LDPC-Kodierung

Auf der Hardware-Ebene sind 802.11n/ac/ax-be-Pakete entweder mit Binary Convolutional Code (BCC)-Kodierung oder mit Low Density Parity Check (LDPC)-Kodierung verschlüsselt. BCC ist das Standardverfahren der Kodierung, das in den meisten neuen Geräten benutzt wird. LDPC ist ein optionales Kodierungsverfahren, das von einigen 802.11n-Geräten unterstüzt wird. Wenn ein Klient sich mit dem AP verbindet, bestimmt das Element HT Capabilities Info in den Association-Request- und Association-Response-Paketen, welche von Kodierungsmethoden benuzt wird. Wenn z. B. das BCC-Standardverfahren benutzt wird, enthält HT Capabilities Info das Feld "HT LDPC coding capability: Transmitter does not support receiving LDPC coded packets". Wenn das WLAN-Netzwerk LDPC-Kodierung benutzt, muss Ihr Adapter auch die LDPC-Kodierung unterstützen; sonst werden die mit HT-Raten in einer oder beiden Richtungen gesendeten Pakete beschädigt oder gehen verloren. Momentan werden mit LDPC verschlüsselte Pakete nur von Atheros-basierenden mPCIe-Adaptern wie AR93xx, AR94xx und AR95xx unterstüzt. Erfassung der LDPC-kodierten Pakete wird von allen empfohlenen 802.11ac/ax/be-Adaptern unterstützt.

Hintergründe von CRC- und ICV-Fehlern

CRC-Fehler

Jeder WLAN-Frame besteht aus den folgenden Basiskomponenten:

- Einem MAC-Header, der Informationen zur Framekontrolle, Dauer, Adresse und Sequenzsteuerung enthält.

- Einen unterschiedlich langen Framekörper, der Information über den Frametyp enthält.

- Eine Frame-Checksequenz (FCS), die einen zyklischen 4-Byte-Wiederholungscode (CRC) enthält.

Die letzte Komponente (FCS) wird für den Integritätstest des Paketes auf der Empfängerseite benötigt. Der empfangende Teil berechnet den CRC-Wert aus dem erhaltenen Frame und vergleicht den berechneten Wert mit den aktuellen 4 Byte am Ende des Paketes. Wenn diese Werte differieren wird das Paket als beschädigt angesehen.

Wie CommView for WiFi mit solchen beschädigten Frames umgeht hängt von den durch den Anwender durchgeführten Einstellungen ab. Standardmässig werden solche Frames ignoriert, außer:

- Wenn sie die Gesamtzahl der Pakete und den Bytecounter erhöhen.

- Wenn sie den CRC Fehlerzähler im Register Kanäle erhöhen.

- Wenn sie im Register Statistik in der Paketgrößentabelle enthalten sind.

Aus folgendem Grund werden beschädigte Frames in anderen Listen und Tabellen nicht gezählt. Kein Frameteil mit einer falschen CRC-Summe ist vertrauenswürdig. Der Frame kann eine völlig falsche IP-Adresse, falschen Dateninhalt etc. beinhalten, wobei in der Realität solche Frames doch den Originalen ähneln. Aus diesem Grund können CRC-Fehler auch nicht einem WLAN-Accesspoint bzw. einer Station zugeordnet werden, da man auch nicht die MAC-Adresse des echten Absenders bestimmen kann.

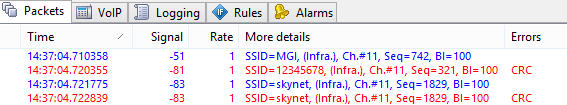

Dennoch kann der Benutzer die Checkbox Beschädigte Frames erfassen in den Optionen aktivieren; in diesem Fall werden die beschädigten Frames auch in der Paketliste angezeigt. Standardmässig werden solche Frames rot markiert und haben den CRC-Marker in der Spalte Fehler im Register Pakete angezeigt:

Es ist wichtig zu verstehen, dass ein von CommView for WiFi empfangenes Frame mit CRC-Fehler am Zielknoten ohne Fehler ankam.

Nicht alle WLAN-Adapter können beschädigte Frames an den Applicationlevel weitergeben. Dies ist nur für die empfohlenen Adapter sichergestellt, die von CommView for WiFi unterstützt werden.

ICV-Fehler

Der sogenannte "Integrity Check Value" (ICV) ist eine 4-Byte-Checksumme, die von WEP- und WPA-verschlüsselten Frames zur Überprüfung des Vershlüsselungsergebnisses verwendet wird. Die Empfängerseite berechnet den ICV-Wert aus dem Datenteil des erhaltenen Frames und vergleicht diesen berechneten Wert mit den aktuellen 4 Bytes am Ende des Paketdatenteils. Wenn diese Werte differieren wird die Entschlüsselung als fehlerhaft definiert.

CommView for WiFi kann, sofern die richtigen WEP-/WPA-Schlüssel eingegeben worden sind, on-the-fly WEP-und WPA-Entschlüsselung durchführen. Das Programm zeigt die ICV-bezogenen Informationen in drei Orten an: In den Registern Knoten und Kanäle sowie in der Spalte Fehler im Register Pakete. Wie ICV-Fehler angezeigt und vom Programm gezählt werden hängt davon ab, ob ein Schlüssel eingegeben wurde und inwieweit d Schlüssel korrekt ist. Es gibt dabei drei Möglichkeiten:

- Ein Schlüssel wurde eingegeben und er ist der Richtige für das WLAN.

- Ein Schlüssel wurde eingegeben, ist aber falsch.

- Es wurde kein Schlüssel eingegeben.

Im ersten Fall sollten nur wenige ICV-Fehler vom Programm gemeldet werden. Im zweiten Fall bekommen die gesammelten Datenframes ein ICV-Error-Flag, da die berechneten und gemessenen ICV-Werte nicht übereinstimmen, da ein falscher Schlüssel verwendet wurde. Im dritten Fall haben die Frames keine ICV-Fehler, da keine Entschlüsselungsversuche durchgeführt wurden.

Wie weiter oben erklärt wurde, sind ICV-Fehler im Gegensatz zu den "harten" CRC-Fehlern eher sogenannte Softfehler, die vom Entschlüsselungsschlüssel abhängig sind. Ihr WLAN kann vollfunktionsfähig sein, wenn Sie aber den falschen WEP-Schlüssel in CommView for WiFi eingegeben haben, werden Sie viele ICV-Fehler beobachten. Aufgrund dieser "Softness" werden die Pakete standardmässig in derselben Farbe, wie die anderen Pakete angezeigt. Mittels des Dialoges Einstellungen können Sie dies verändern.

Wenn ein Frame einen CRC-Fehler hat, macht das Erkennen von ICV-Fehlern keinen Sinn. Daher zeigt CommView for WiFi niemals ICV-Fehler für Frames mit CRC-Fehlern an.

Hintergründe der WPA-Entschlüsselung

Wie bereits erwähnt kann CommView for WiFi on-the-fly WEP-und WPA/WPA2-verschlüsselten Verkehr entschlüsseln. Um dies richtig nutzen zu können, sollten Sie die kryptographischen Grundlagen verstanden haben.

WEP (Wired Equivalent Privacy) ist ein Mechanismus zur Erzeugung von Datensicherheit in WLAN-Netzwerken. WEP ermöglicht dem Administrator einen Schlüsselsatz, oder auch nur einen Schlüssel, für das WLAN zu erzeugen. Diese Schlüssel werden für die Entschlüsselung der Daten vor der Übersendung benötigt und werden von den Clients und Accesspoints geteilt. Wenn ein Client keinen korrekten WEP-Schlüssel besitzt, kann er die empfangenen bzw. zu anderen Clients gesendeten Daten nicht entschlüsseln, was unautorisierten Netzwerkzugriff und Abhören verhindern soll. WEP-Entschlüsselung ist recht einfach, solange man den richtigen Schlüssel hat. WEP ist ein statisches Verschlüsselungssystem, welches – sofern der richtige Schlüssel im Dialog WEP-/WPA-Schlüssel eingegeben wurde – CommView for WiFi ermöglicht sofort mit dem Entschlüsseln der Pakete zu beginnen.

WPA (Wi-Fi Protected Access) ist der Nachfolger des weniger sicheren WEP-Standards. WPA-Adressen – mit vielen Sicherheitsaspekten – erhöhen signifikant den Datenschutz und die Zugriffskontrolle für WLAN’s. Im Gegensatz zu WEP ist WPA ein dynamisches Verschlüsselungssystem, das u.a. sogenanntes Rekeying, stationseindeutige Schlüssel und einige andere Methoden zur Sicherheitserhöhung benutzt. WPA bietet zwei Modi an: PSK (Pre-Shared Key) und Enterprise, welche sich in vielen Punkten unterscheiden. CommView for WiFi unterstützt auch die WPA- und WPA2-Entschlüsselung im PSK-Modus.

Durch die dynamische Natur der WPA-Verschlüsselung hilft allein das Wissen um die WPA-Passphrase auch nicht dabei, den Verkehr sofort nach Eingabe dieser Passphrase entschlüsseln zu können. Um WPA-verschlüsselten Verkehr entschlüsseln zu können muss CommView for WiFi laufen und während der Schlüsselaustauschphase schon Daten sammeln. Der Schlüsselaustausch läuft über das EAPOL-Protokoll. Dabei ist es wichtig, dass alle EAPOL-Schlüsselaustauschpakete erfolgreich empfangen wurden. Ein beschädigtes oder verlorenes EAPOL-Paket macht es CommView for WiFi unmöglich empfangene oder gesendete Pakete einer bestimmten Station zu entschlüsseln, so dass es warten muss bis es die nächste EAPOL-Kommunikation zwischen dem AP und der Station empfangen kann. Dies ist ein großer Unterschied in der Entschlüsselungsart von WEP- im Gegensatz zu WPA-Verkehr.

Das bedeutet, dass nach Eingabe der WPA-Passphrase und dem Schließen des Dialogs WEP-/WPA-Schlüssel mit dem dazu gehörenden Empfangsbeginn der Pakete Sie dennoch auf die nächste Authentifikation und den nächsten Schlüsselaustausch warten müssen, bevor Pakete der erkannten Station entschlüsselt werden können. Deshalb ist es nicht ungewöhnlich, wenn das Programm Pakete in Richtung zu oder von einem Client entschlüsseln kann, nicht aber von oder zu einem anderen, da es bis dahin noch nicht alle EAPOL-Pakete des Clients empfangen hat.

Eine Neu-Authentifikation kann über das Knotenzuordnung wiederherstellen-Werkzeug ausgelöst werden, indem man den AP neustartet (für alle authentifizierten Stationen) oder indem man sich für den jeweiligen Client, an das Netzwerk neu anmeldet.

WICHTIG. Bitte beachten Sie, dass der mit WPA3 verschlüsselte Paketverkehr nicht entschlüsselt werden kann. WPA3 verwendet die Passphrase nur zur Authentifizierung. Entschlüsselung ist unmöglich.

Signalstärke

Die drahtlose Signalstärke wird tradionell entweder in Prozent oder in dBM gemessen (dem Leistungsverhältniswert in Dezibel, der gemessenen Leistung bezogen auf 1 Milliwatt). Standardmäßig zeigt CommView for WiFi die Signalstärke in dBm an. Der Pegel von 100% entspricht einem Signalpegel von –35 dBm, z.B. beide, -25 dBm und –15 dBm, werden als 100% angezeigt, weil dieser Signalpegel sehr hoch sind. Der Signalpegel von 1% entspricht einer Signalstärke von –95 dBm. Zwischen –95 dBm und –35 dBm ist die Prozentskala linear, z.B. 50% entspricht –65 dBm.

Wenn Sie Messungen in Prozentrang-Werten bevorzugen, können Sie mit der Option Signalstärke in dBm anzeigen in Einstellungen => Optionen => Decodierung auf Prozentrang umschalten. Wenn die Option Signalstärke in dBm anzeigen eingeschaltet ist, wird die Signalhöhe in den Registern Knoten, Kanäle und Pakete angezeigt. Im Paketdekoderbaum wird die Signalhöhe immer in Prozentrang und dBm angezeigt.

A-MPDU- und A-MSDU-Pakete erfassen

Die 802.11n-, 802.11ac-, und 802.11ax-Standards ermöglichen das Senden mehrfacher Frames pro Einzelzugang zum Medium durch Zusammenführung der Frames in einen größeren Frame. Es existieren zwei Formen der Framezusammenführung: Aggregated Mac Protocol Data Unit (A-MPDU) und Aggregated Mac Service Data Unit (A-MSDU). CommView for WiFi kann beide zusammengeführte Pakettypen erfassen, wie unten beschrieben.

Empfangene A-MPDU-Frames werden auf Hardwareebene in Einzelpakete gesplittet. A-MPDU’s können eine Größe von 64 Kbytes erreichen. Wenn ein A-MPDU erfasst wurde, wird es als eine Anzahl nicht zusammengeführter Pakete, die wie jedes andere Paket aussehen, durch die Hardwareebene genehmigt. Diese Pakete werden durch CommView for WiFi in keiner speziellen Weise markiert. Die Unterstützung für A-MPDUs ist verbindlich in modernen WiFi-Standards festgelegt und ist weit verbreitet. A-MPDU wird weitgehend in 802.11n- und 802.11ac-Geräten benutzt. A-MPDU’s können mit jedem von CommView for WiFi unterstützten Adapter erfasst werden.

Empfangene A-MSDU-Frames werden auf Softwareebene in Einzelpakete gesplittet. A-MSDU’s können eine Größe von 7,935 Bytes erreichen. Wenn ein A-MSDU erfasst wurde, wird es als ein einzelnes, zusammengeführtes Paket, durch die Hardwareebene genehmigt, - z.B. in der Originalform, wie es empfangen wurde. Ist das zusammengeführte Paket nicht beschädigt und wenn es entschlüsselt werden kann (wenn Entschlüsselung erforderlich ist), wird CommView for WiFi das A-MSDU wieder zerlegen und die Einzelpakete in der Paketeauflistung anzeigen. Solche Pakete werden in der Spalte "Mehr Details" als "Subframe #... of A-MSDU #..." gekennzeichnet. Zusätzlich wird den Subframes das original zusammengeführte A-MSDU nachgestellt, welches als "A-MSDU #...." gekennzeichnet ist. Wenn das zusammengeführte Paket beschädigt oder verschlüsselt ist, wird nur das original A-MSDU angezeigt. A-MSDUs können mit jedem empfolenen 802.11ac- und 802.11ax-Adapter erfasst werden.

Beachten Sie, dass große Frames, wie A-MSDUs, häufig beschädigt sind, besonders wenn Sie mit hohen Datenraten gesendet worden sind.

CommView for WiFi innerhalb virtueller Maschine benutzen

Sie können CommView for WiFi innerhalb eines virtualisierten Windows-Betriebssystems installieren und benutzen, das als Gastbetriebssystem auf Mac (oder PC, wenn Sie aus irgendeinem Grund die virtuelle Umgebung vorziehen) betrieben wird. Um dies zu realisieren, brauchen Sie eine Virtualisierungssoftware wie VMWare, Parallels Desktop für Mac oder Virtual Box.

Gastbetriebssystem

Als Windows-Gastbetriebssystem können Sie Windows 10 oder Windows 11 benutzen.

Hardware

Um CommView for WiFi für passive Erfassungen zu benutzen, benötigen Sie einen kompatiblen Adapter. Wenn Sie unsere Software auf einem Windows-Notebook laufen lassen, können Sie einen beliebigen kompatiblen Adapter mit verschiedenen Formfaktoren verwenden. Eine Aufstellung der kompatiblen Adapter finden Sie hier. Wenn Sie CommView for WiFi innerhalb einer virtualisierten Windows-Maschine betreiben, können Sie nur USB-Adapter benutzen. Bitte sehen Sie in der Aufstellung der kompatiblen Adapter nach, ob der USB-Adapter, den Sie verwenden möchten, dort zu finden ist. Wir empfehlen dringend, einen Adapter zu wählen, der als „empfohlen“ gekennzeichnet ist. Die Adapter sind jederzeit auch direkt bei uns erhältlich, wenn Sie die verpackte Version kaufen.

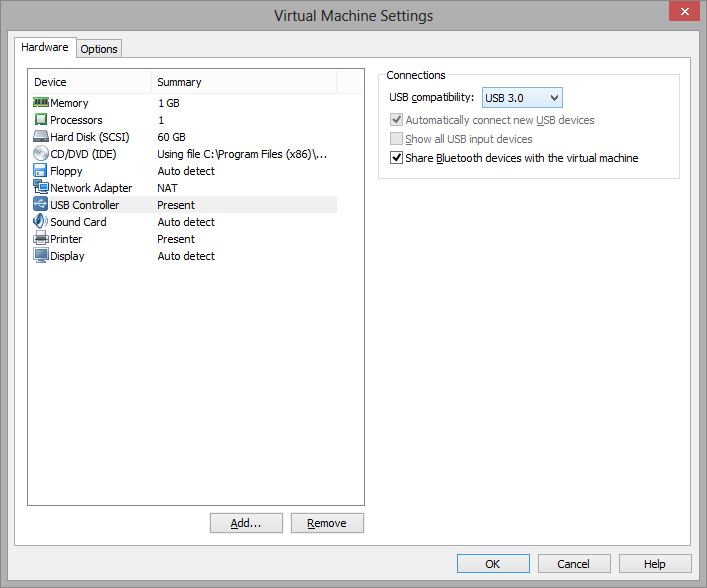

Virtualisierungssoftware konfigurieren

Falls Ihre Virtualisierungssoftware USB 3.0 Emulation unterstützt (es ist der Fall, wenn Sie VMWare oder Parallels Desktop für Mac verwenden), sicherstellen Sie, dass Sie USB 3.0 Emulation eher als USB 2.0 verwenden, auch dann, wenn Ihre USB-Port und Wi-Fi Adapter 2.0 sind. USB-Konfiguration in VMWare (siehe Illustration unten).

Die USB-3.0-Emulation ist vorzuziehen, da sie die Kommunikationsgeschwindigkeit zwischen dem Wi-Fi-Adapter und dem Gastbetriebssystem drastisch erhöht. So dauert zum Beispiel bei einigen Adaptern die Anschaltung eines Wi-Fi Kanals 500 und sogar 1000 Millisekunden, wenn die USB-2.0-Emulation verwendet wird, bei Verwendung der USB-3.0-Emulation hingegen nur 100 Millisekunden. Bedenkt man, dass CommView for WiFi normalerweise alle 250 Millisekunden die Kanäle umschaltet, ist dieser Unterschied dramatisch. Die Verwendung einer USB-2.0-Emulation könnte die Geschwindigkeit der Applikation wesentlich reduzieren.

Aus diesem Grund, empfehlen wir, dass Sie VirtualBox als Virtualisierungssoftware nicht benutzen sollen. Zum Zeitpunkt der Abfassung dieses Textes unterstützt VirtualBox USB 3.0 nicht. Wenn Sie noch immer VirtualBox benutzen möchten, verwenden Sie zumindest die Option USB 2.0 (EHCI) Controller aktivieren. Sonst wird Ihr drahtloser USB-Adapter nicht funktionieren.

Installation des Adapters

Schließen Sie den USB-Adapter an Ihren Computer an. Wenn der Adapter angeschlossen ist, müssen Sie Ihre Virtualisierungssoftware konfigurieren, um das erkannte USB-Gerät zu verwenden, indem Sie den Adapter vom Host-Betriebssystem trennen und mit dem Gastbetriebssystem verbinden. Das Konfigurationsverfahren hängt von der konkret verwendeten Virtualisierungssoftware ab – bitte sehen Sie in der betreffenden Dokumentation nach. Nachdem die virtuelle Maschine die Kontrolle über den Adapter übernommen hat, benachrichtigt Sie Windows, dass ein neues USB-Gerät erkannt wurde und die benötigten Treiber dafür gesucht werden. Klicken Sie im CommView for WiFi Programmenü auf Hilfe => Treiberinstallationsanweisung, um die Anweisungen zur Installation unseres speziellen Treibers für die Erfassung der Datenpakete zu finden. Nach erfolgreicher Installation des Treibers können Sie die Applikation neu starten und benutzen.

OFDMA Erfassung

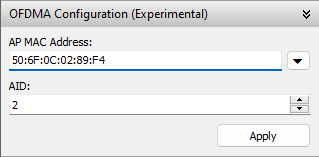

CommView for WiFi ist in der Lage, OFDMA-Pakete zu erfassen, die von APs an STAs gesendet werden. Diese Funktionalität ist nur verfügbar, wenn Sie einen Intel-Adapter mit Wi-Fi 802.11ax (Wi-Fi 6)-Unterstützung verwenden, d. h. Sie benötigen Intel AX200 oder ein neueres Modell. Wenn ein solcher Adapter erkannt wird, wird im Hauptanwendungsfenster ein zusätzliches OFDMA-Panel angezeigt:

Aufgrund der Einschränkungen der Hardware werden OFDMA-Pakete erst erfasst, wenn Sie die MAC-Adresse des überwachten AP sowie die Zuordnungs-ID (AID oder AID12) der STA eingeben, die Sie überwachen möchten. Sie können nur die OFDMA-Pakete erfassen, die mit der angegebenen MAC-Adresse und den AID-Parametern übereinstimmen. Sie können nicht den gesamten OFDMA-Verkehr zwischen beliebigen APs und STAs erfassen.

Die MAC-Adresse finden Sie virtuell in jedem Paket, oder Sie können die Pfeilschaltfläche rechts neben dem MAC-Adressfeld verwenden, um einen der APs auszuwählen, die die Anwendung derzeit „sieht“.

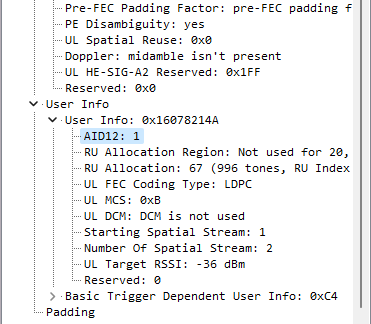

Die AID ist in CTRL/TRIGGER-Paketen zu finden (bitte beachten Sie, dass CTRL-Pakete standardmäßig nicht von CommView for WiFi angezeigt werden, Sie müssen die entsprechende Schaltfläche in der Symbolleiste drücken). Sobald Sie ein CTRL/TRIGGER-Paket vom AP zu der spezifischen STA gefunden haben, an der Sie interessiert sind, können Sie die AID im Decoder-Baum sehen:

Da es bei hoher Verkehrslast nicht immer einfach ist, CTRL/TRIGGER-Pakete zu finden, können Sie in Erweiterte Regeln die folgende Formel verwenden, um solche Pakete zu filtern: (ftype=1 und fsubtype=2).

Nachdem Sie die MAC-Adresse des AP und die AID der STA eingegeben haben, klicken Sie auf Übernehmen. Dadurch erfasst die Anwendung den OFDMA-Verkehr (falls vorhanden) zwischen dem angegebenen AP und dem Client mit der angegebenen AID.

Mehrkanalerfassung

CommView for WiFi ist in der Lage, Daten von mehreren Kanälen gleichzeitig zu erfassen, wenn mehrere kompatible USB-Adapter verwendet werden.

Die folgenden 802.11ac-USB-Adapter können für die Mehrkanalerfassung verwendet werden: ASUS USB-AC68, Belkin F9L1109 v1, D-Link DWA-180 rev A1, D-Link DWA-182 rev C1 oder D1, Edimax EW-7822UAC, Edimax EW-7833UAC, EnGenius EUB1200AC, Linksys WUSB6300, Linksys WUSB6400M, NETGEAR A6210, Proxim ORiNOCO 9100, Rosewill RNX-AC1200UB, TP-LINK Archer T4U, TP-LINK Archer T4UH, TP-LINK Archer T9UH v2, TRENDnet TEW-805UB, ZyXEL NWD6605 und ZyXEL AC240. Die folgenden 802.11ax-USB-Adapter können für die Mehrkanalerfassung verwendet werden: ASUS USB-AX56, D-Link DWA-X1850, FusionFutures AX1800, NETGEAR A8000 und Alfa AWUS036AXML.

Beachten Sie bitte, dass verschiedene Adaptertypen nicht vermischt benutzt werden können; alle Adapter sollten das gleiche Modell sein. Wenn mehrere Adapter angeschlossen sind, verändern sich die folgenden Elemente der Bedienfläche:

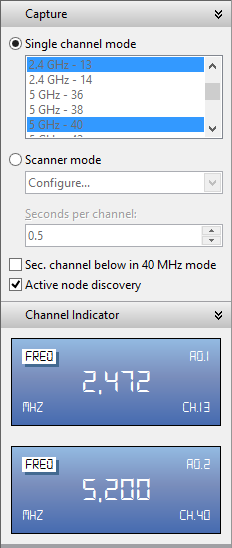

- Der Bereich Kanalauswahl im Ausschnitt Erfassung ermöglicht es Ihnen, mehrere Kanäle zu wählen. Sie können mehrere Kanäle mit gedrückter Ctrl-Taste auswählen. Die Zahl der ausgewählten Kanäle kann die Zahl der angeschlossenen USB-Adapter nicht überschreiten.

- Der Ausschnitt Kanal-Anzeige zeigt mehrere Markers; ihre Zahl entspricht der Zahl der angeschlossenen USB-Adapter.

|

Dies wird in folgendem Bildschirmfoto illustriert. Wenn Sie mehrere Adapter verwenden, beachten Sie bitte folgende Punkte:

Daher empfehlen wir, nicht mehr als zwei oder drei Adapter zu verwenden. |

|

Spektralanalyse

Spektralanalyse beinhaltet den Gebrauch von speziellem RF-Equipment für das Abhören und die Analyse der von Wi-Fi-Geräten benutzten Frequenzbänder. Weil diese Bänder unlizensiert sind, werden Sie oft von RF-Signalen von Nicht-Wi-Fi-Quellen mitgenutzt, wie drahtlosen Videokameras, Mikrowellenöfen oder drahtlosen Telefonen, wodurch Interferenz verursacht wird. Der Zweck der Spektralanalyse ist es, solche Interferenzquellen zu entdecken, sie zu beseitigen und/oder die WLAN-Kanäle mit minimaler Interferenz zu ermitteln.

Hardwareanforderungen

CommView für WiFi kann durch die Verbindung mit den USB-basierten Spektrumanalysatoren WiPry oder Wi-Spy gleichzeitig mit der Paketerfassung eine Spektralanalyse durchführen. WiPry kann bei TamoSoft oder bei Oscium erworben werden.

|

CommView for WiFi unterstützt die folgenden Wi-Spy-Modelle:

|

CommView for WiFi unterstützt die folgenden WiPry-Modelle:

|

Wenn ein Multiband-Modell verwendet wird, werden kontinuierlich mehrere Bänder nacheinander durchsucht. Die gleichzeitige Verwendung von zwei Wi-Spy DBx-Geräten könnte die Datenqualität verbessern, da CommView for WiFi jedes der Geräten nur einem Band zuordnen würde. Beachten Sie, dass Sie nicht zwei WiPry-Geräte desselben Typs gleichzeitig verwenden können. Sie können jedoch WiPry Clarity und WiPry 2500x kombinieren und Wi-Spy- und WiPry-Geräte kombinieren.

Spektraldatendiagramme

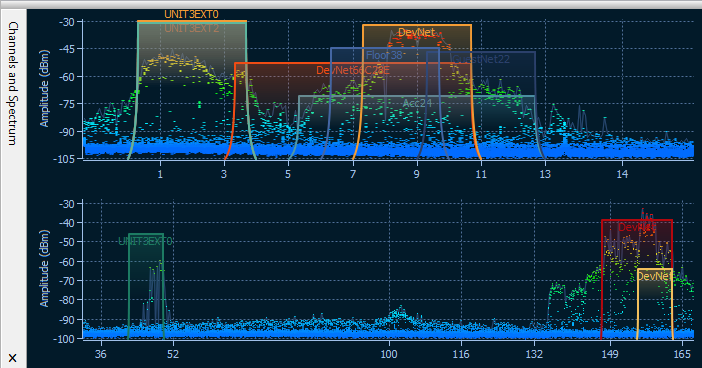

Wenn ein USB-Spektrumanalysator angeschlossen ist, wird ein aktives Spektrumabbild im Ausschnitt Kanäle und Spektrum des Hauptfensters von CommView for WiFi angezeigt, wie im Folgenden gezeigt wird.

Der Spektrumausschnitt ist ähnlich dem von Chanalyzer, einer Spektralanalyseapplikation von MetaGeek, die mit Wi-Spy ausgeliefert wird. Standardmäßig zeigt der Ausschnitt Kanäle und Spektrum jeweils ein oder zwei Flächendiagramme für Einzel- oder Dualband-Wi-Spy-Modelle.

Das Aussehen der Diagramme kann über das Kontextmenü gesteuert werden. Wählen Sie 2,4 GHz, 5 GHz, 6 GHz oder Dual, damit im Spektrumbereich eines der einzelnen Frequenzbänder oder zwei von drei verfügbaren Bändern gleichzeitig angezeigt werden (5 GHz, 6 GHz und Dual sind nur verfügbar, wenn Sie über ein Dual- oder Tri-Bandanalysator verfügen). Wählen Sie Aktuelles Niveau zur Einblendung einer Linie, welche die aktuelle Signalamplitude anzeigt; wählen Sie Max. Niveau zur Einblendung einer Linie, welche die maximale Signalamplitude zeigt. Das Element X-Achse ermöglicht es Ihnen, die Maßeinheit für die Horizontalachse zu wählen; Sie können zwischen Frequenz in MHz und Kanalnummern wählen. Bei Aktivierung der Wasserfall-Ansicht erhalten Sie die Applikationskurve der Amplitude im Zeitablauf. Wählen Sie 1/3-, 1/2- oder 2/3-Fenstergröße zur Festlegung der Fenstergröße für das Wasserfall-Diagramm. Der Spektrumausschnitt kann von der Hauptapplikation gelöst und als ein separates schwebendes Fenster angezeigt werden. Benutzen Sie Fenster lösen und Fenster anhängen um die entsprechenden Funktionen auszuführen. Sie können den Spektrumausschnitt durch Aktivieren oder Deaktivieren des Elementes Ansicht => Kanäle und Spektrum im Hauptmenü der Applikation ausblenden.

Beachten Sie, um Spektraldaten in CommView for WiFi anzuzeigen, müssen Sie Chanalyzer schließen, falls er läuft; Wi-Spy kann nicht simultan von mehreren Applikationen erreicht und kontrolliert werden.

Erfassung von intensivem Verkehr

Wenn Sie Daten aus einem grossen und stark benutzten Netzwerksegment erhalten, sollten Sie berücksichtigen, dass die Verarbeitung von tausenden Paketen/Sekunde durchaus die CPU-Auslastung erhöhen und das Programm träger reagieren kann. Zur Erhöhung der Programmperformance sollten Sie Regeln benutzen, um nichtbenötigte Pakete auszufiltern. Das Senden einer 50 MB grossen Datei zwischen zwei Maschinen innerhalb Ihres WLANs erzeugt ungefähr 40.000 NetBIOS Pakete mit einem Datentransfervolumen von 5 MB/Sekunde, was doch eine starke Belastung für das Programm darstellen kann. Normalerweise brauchen Sie aber nicht jedes NETBIOS-Paket zu überwachen, so dass Sie CommView for WiFi so konfigurieren könnten, dass es nur IP-Pakete erfasst. CommView for WiFi bietet ein flexibles Filtersystem, mit dem Sie die Anwendung so feintunen können, dass sie nur die wirklich benötigten Pakete anzeigt. Wenn Sie nur statistische Funktionen brauchen (grüne Histogramme, Kuchengrafiken, Hosttabellen) können Sie des Weiteren mittels des Menüs „Paketausgabe unterbrechen“ die statistischen Informationen gewinnen, ohne eine Echtzeitanzeige zu benötigen.

Die Programmperformance wird verbessert durch:

- Eine schnelle CPU (Intel Core i7 wird empfohlen)

- RAM Größe (8 GB und mehr wird empfohlen)

- Die Verwendung von Filtern, zur Ausfilterung von unnötigem Verkehr

CommView for WiFi im nichtsichtbaren Modus

Es gibt zwei Möglichkeiten CommView for WiFi als versteckten Prozess laufen zu lassen:

- Starten Sie CommView for WiFi mit dem Switch hidden (verborgen), z.B.:

CV.EXE hidden - Wenn CommView for WiFi bereits läuft können Sie mit es ein-/ausblenden, indem Sie einen Hotkey verwenden. Zum Ausblenden drücken Sie bitte die Tastenkombination [ALT]+[SHIFT]+[h].

Vergessen Sie nicht, dass Sie Windows-Applikationen nicht vollständig verstecken können. Im unsichtbaren Modus kann man den CommView for WiFi-Prozess immer noch im Task-Manager sehen.

Kommandozeilen Parameter

Bei laufendem Programm können Sie mit folgenden Kommandozeilenparameter bestimmten Aktionen starten lassen:

-

Lade und aktiviere ein Regelset aus einer Datei. Verwenden Sie den Schalter /ruleset mit nachfolgendem Dateinamen und dem vollen Pfad, z.B.:

CV.EXE /ruleset "C:\Program Files\CommViewWiFi\Rules\POP3Rules.rls"Wenn ein Dateiname oder dessen Pfad Leerzeichen enthält, muß dieser in Anführungszeichen (" ") gesetzt werden.

-

Lade und aktiviere einen WEP-/WPA-Schlüsselsatz aus einer Datei. Verwenden Sie den Schalter /keyset mit nachfolgendem Dateinamen und dem vollen Pfad, z.B.:

CV.EXE /keyset "C:\Program Files\CommViewWiFi\WLAN3Keys.wep"Wenn ein Dateiname oder dessen Pfad Leerzeichen enthält, muß dieser in Anführungszeichen (" ") gesetzt werden.

-

Wählen Sie das ausgesuchte Verzeichnis für die Logdateispeicherung. Verwenden Sie den Schalter /logdir gefolgt vom vollen Pfad zur Datei, z.B.:

CV.EXE /logdir "C:\Program Files\CommView\Logs" -

Starten Sie die Applikation ohne die Eingabeaufforderung den Treiber zu installieren. Dies ist brauchbar, wenn Sie CommView for WiFi benutzen um Protokolle anderer Computer zu laden oder für Verbindungen zu Remote Agents. Benutzen Sie den Schalter /noprompt, z.B.:

CV.EXE /noprompt -

Verbinden Sie zu einem oder mehreren Remote Agents. Benutzen Sie den Schalter "/ra" mit nachfolgender IP-Adresse oder Hostnamen des Remote Agents zu dem Sie sich verbinden möchten, gefolgt vom Passwort in Anführungszeichen und der zuüberwachenden Kanalnummer (der Kanalindex ist 1-basierend, z.B. wenn Sie die Überwachung im Scanner-Modus durchführen müssen, benutzen Sie die "1"; wenn Sie den ersten Kanal überwachen müssen, benutzen Sie "2") z.B.:

CV.exe /ra 192.168.0.5 "MeinPasswort" 2 -

Zur Verbindung zu mehreren Remote Agents aus einem CommView for WiFi-Lauf, benutzen Sie dann eine Stapelverarbeitungsdatei ähnlich der folgenden:

START "CV" "C:\Program Files\CommViewWiFi\CV.exe" /noprompt

PING 1.1.1.1 -n 1 -w 5000 >NUL

START "CV" "C:\Program Files\CommViewWiFi\CV.exe" /ra 192.168.0.1 "pwd1" 5

PING 1.1.1.1 -n 1 -w 1000 >NUL

START "CV" "C:\Program Files\CommViewWiFi\CV.exe" /ra 192.168.0.2 "pwd2" 5

PING 1.1.1.1 -n 1 -w 1000 >NUL

START "CV" "C:\Program Files\CommViewWiFi\CV.exe" /ra 192.168.0.3 "pwd3" 5

PING 1.1.1.1 -n 1 -w 1000 >NUL

Dieses Script startet CommView for WiFi, wartet 5 Sekunden um sichzustellen, dasss die Applikation geladen wurde (wir benutzen das Kommando PING zum pausieren, da es keine Möglichkeit gibt, in einer BAT-Datei eine Pause zu progammieren), dann üergeben wir der Applikation die IP-Adresse, Passwörter und Adapternummern von 3 Remote Agents (mit 1-Sekunden-Pausen).

Sie können alle diese Parameter gleichzeitig anwenden, ausgenommen den letzten Parameter.

Datenaustausch mit Ihrer Anwendung

CommView for WiFi bietet ein einfaches TCP/IP-Interface, dass es Ihnen ermöglicht von CommView for WiFi empfangene Pakete zu verarbeiten, während Sie gleichzeitig Ihre eigene Applikation in Echtzeit verwenden. Ab Version 5.0 können Sie mit diesem Interface auch Pakete senden (analog zur Paketgeneratorfunktion in CommView).

So geht das

CommView for WiFi sollte mit dem speziellen Kommandozeilenargument MIRROR gestartet werden, welches das Programm auffordert, empfangene Pakete an eine bestimmte IP-Adresse und einen TCP-Port Ihrer Wahl zu spiegeln.

Beispiele:

Wenn CommView for WiFi mit einem solchen Schalter gestartet wurde, versucht es eine TCP-Session durch Verbinden zu der definierten IP- Adresse bzw. Portnummer zu generieren. Das bedeutet, dass Sie bereits die Anwendung laufen lassen und einen bestimmten Port abhören lassen. Wenn CommView for WiFi keine Verbindung erzeugen kann, versucht das Programm alle 15 Sekunden eine Neuverbindung herzustellen. Dies geschieht auch bei einem Verbindungsabbruch. Auch hier versucht CommView for WiFi alle 15 Sekunden eine Neuverbindung herzustellen. Wenn diese Verbindung erfolgreich hergestellt wurde sendet CommView for WiFi die gesammelten Pakete in Echtzeit zu dieser definierten IP-Adresse.

Daten Format

Die Daten werden im NCF-Format übertragen. Mehr dazu unter CommView Logdateiformat.

Pakete senden

Pakete können von Ihrer Anwendung nicht nur empfangen, sondern auch mittels des Paketgenerators gesendet werden. Dabei sendet CommView for WiFi die Daten über dieselbe TCP-Verbindung, über die Sie auch die Daten erhalten. Das Datenformat ist einfach. Sie sollten die Paketlänge (2 Byte lange unsignierte Integer in Little-endian-Standardreihenfolge), den Datenraten-Index (2 Byte lange unsignierte Integer in Little-endian-Standardreihenfolge) und danach das Paket selbst senden. Die Paketlänge sollte nicht die 4 Byte enthalten, die dem Paketkörper vorangehen. Der Datenraten-Index basiert auf Null; er soll den Raten-Index enthalten, wie er im Paketgenerator angezeigt wird. Beachten Sie das folgende Beispiel:

Der im Hex gesendete String: D4 00 00 00 80 1F 02 66 C2 8E. Die Länge dieses Strings ist 10 Byte.

Die benutzte Rate: 5,5 Mbit/s. Es ist das dritte Element in der Drop-down-Liste "802.11-Datenrate" im Paketgenerator.

Der daraus resultierende zu sendende Puffer lautet: 0A 00 02 00 D4 00 00 00 80 1F 02 66 C2 8E.

Wenn der Adapter nicht geöffnet wurde oder keine Paketinjektion erlaubt, wird das Paket ohne Hinweis verworfen.

Beispielprojekte

Zwei einfache Demoanwendungen, die auf eingehende Verbindungen hören extrahieren Pakete aus dem Stream und zeigen sofern vorhanden die Rohdaten.

- https://www.tamos.com/products/commwifi/samp_mirr_c7.zip. Dies ist ein Visual Studio Projekt mit C++ Quellcode.

- https://www.tamos.com/products/commwifi/samp_mirr_d7.zip. Dies ist ein Delphi-Project mit Pascal Sourcecode. Wenn Sie das Projekt kompilieren wollen benötigen Sie die bekannten ICS-Komponentensuite von Francois Piette, erhältlich unter http://www.overbyte.be.

Bandbreite

Wenn Sie Daten auf einem entfernten Computer spiegeln, sollten Sie sicherstellen, dass der Link zwischen CommView for WiFi und dem Ziel der Spiegelung schnell genug ist, um die empfangenen Daten zu transportieren. Wenn CommView for WiFi 500 KBytes/sec empfängt und Ihr Link nur 50 KBytes/sec versenden kann, werden Sie zwangsläufig einen Datenstau bekommen, der verschiedene Probleme erzeugen kann. Z. B. könnte Winsock bei einigen Windowsversionen aufhören Daten zu senden.

Maßgeschneidertes Decoding

CommView for WiFi ermöglicht die Verwendung von zwei selbstdefinierten Decoder-Arten.

Einfacher Decoder

Wenn Sie diesen Decodertyp wählen wird die Decoder-Ausgabe in einer Extraspalte im Register Pakete angezeigt. Der Decoder sollte dabei eine 32-bit DLL-Datei namens "Custom.dll" sein, die nur eine Prozedur namens "Decode" exportiert. Der Prototyp dieser Prozedur wird unten in C und Pascal dargestellt:

void __stdcall Decode(unsigned char *PacketData, int PacketLen, char *Buffer, int BufferLen);

} procedure Decode (PacketData: PChar; PacketLen: integer; Buffer: PChar; BufferLen: integer); stdcall;

Die DLL muß sich dabei im CommView for WiFi Installationsverzeichnis befinden. Beim Start von CommView for WiFi sucht es nach der Custom.dll im Installationsverzeichnis und lädt diese in den Speicher. Wenn der Eingangspunkt für Decode gefunden wurde, fügt CommView for WiFi eine neue Spalte namens Custom (Selbstdefiniert) der Paketliste hinzu.

Wird ein neues Paket empfangen und angezeigt, ruft CommView for WiFi die Decode-Prozedur auf und gibt die Paketinhalte an die DLL weiter. Die Decode-Prozedur muß nun die Paketinformation verarbeiten und kopiert dann das Ergebnis in den Puffer. Das erste Argument ist der Paket-Pointer zu den Paketdaten, das zweite Argument die Datenlänge und das dritte Argument der Pointer zum Puffer, in den die Ergebnisse des Decodings kopiert werden sollen. Das vierte Argument ist die Puffergröße (derzeit stets 1024 Bytes). Der gesamte Puffer ist für CommView for WiFi zugeteilt und freigegeben. Sie sollten nicht versuchen diese Zuteilung zu ändern. Das in den Speicher kopierte Ergebnis wird dann als String in der Spalte Custom angezeigt.

Ihre Prozedur sollte schnell genug sein um tausende von Paketen/Sekunde zu verarbeiten. Sonst wird die Anwendung unnötig langsam. Bitte halten Sie sich auch an die Konvention STDCALL.

Zwei Demo-DLL’s sind verfügbar. Sie zeigen eine einfache Operation: Die Ausgabe der Decode-Funktion ist der Hexcode der letzten Byte des Paketes. Ihr eigener Decoder kann natürlich beliebig komplex sein:

- https://www.tamos.com/products/commview/cust_decoder_c.zip. Dies ist ein Visual Studio Projekt mit C++ Quellcode.

- https://www.tamos.com/products/commview/cust_decoder_d.zip. Dies ist ein Delphi-Project mit Pascal Sourcecode.

Komplexer Decoder

Bei der Verwendung dieses Decodertypes wird die Decoderausgabe als zusätzliche Objekte im Paketdecoderbaum angezeigt. Mehr zur Implementation dieses Decoders erhalten Sie durch das Herunterladen folgender Datei:

https://www.tamos.com/products/commview/complex_decoder_c7.zipDiese Decoderart kann nur in Microsoft Visual C++ geschrieben werden, da es mit C++ erzeugte Klassen benutzt.

Technischer Support

Technischen Support für maßgeschneiderte Decoder gibt es auf der Basis von "Besten Ergebnissen".

CommView Logdateien Format

CommView und CommView for WiFi verwenden das unten beschriebene Datenformat um empfangene Pakete als NCF-Datei abspeichern zu können. Dies ist ein offenes Datenformat, das Sie zur Verarbeitung von Logdateien verwenden können, aber auch für den direkten Datenaustausch mit Ihrer Applikation. Dies ist in der Hilfedatei beschrieben.

Format NCFX

Dieses neue Format wurde in CommView für WiFi 7.3 eingeführt. Ältere CommView for WiFi-Versionen und aktuelle CommView-Versionen (ohne Wi-Fi) verwenden das alte NCF-Format, das im entsprechenden Abschnitt unten beschrieben wird.

Pakete werden nacheinander aufgezeichnet. Zwei oder mehr Header, deren Struktur unten angegeben ist, stellen jeden Paketkörper voran. Alle Header-Felder mit einer Länge von mehr als einem Byte verwenden die Little-Endian-Reihenfolge und sind ohne Vorzeichen.

General Header – Pflichtfeld. Länge = 20 Byte.

| Feldname | Länge (Bytes) | Beschreibung |

| Datenlänge | 4 | Die Länge des Pakets, einschließlich der Länge dieses und der folgenden Header und einschließlich der Länge des Paketinhalts (Body). |

| Jahr | 2 | Paketdatum (Jahr) |

| Monat | 1 | Paketdatum (Monat) |

| Tag | 1 | Paketdatum (Tag) |

| Stunden | 1 | Paketdatum (Stunden) |

| Minuten | 1 | Paketdatum (Minuten) |

| Sekunden | 1 | Paketdatum (Sekunden) |

| Mikrosekunden | 4 | Paketdatum (Mikrosekunden) |

| Medientyp | 1 | Der Typ des Paketmediums.0x01 für Wi-Fi-Pakete, 0x00 für Ethernet-Pakete. |

| Entschlüsselungsflag | 1 | 0x01 wenn das Paket bereits von CommView for WiFi entschlüsselt wurde und wird in entschlüsselter Form gespeichert. Sonst ist der Wert 0x00. |

| Richtung | 1 | Paketrichtung für Ethernet-Pakete: 0x00 bei Pass-through, 0x01 bei Inbound, 0x02 bei Outbound. WiFi-Pakete: immer 0x00. |

| Reserviert1 | 1 | Derzeit ungenutzt |

| Reserviert2 | 1 | Derzeit ungenutzt |

RF Header – Pflichtfeld. Länge = 20 Byte.

| Feldname | Länge (Bytes) |

Beschreibung |

| RF Header Länge | 2 | Die Länge dieses Header, einschließlich der Länge aller zusätzlichen Erweiterungen (Header), falls vorhanden. |

| Paketstatus und Modulation | 2 | Eine Bitmaske, bei der eines oder mehrere der folgenden Bits gesetzt sind:

|

| Band | 2 | 0x40 für 5 GHz, 0x80 für 2,4 GHz, 0x100 für 6 GHz |

| Kanal | 2 | Wi-Fi-Kanal |

| Geräuschstärke (dBm) | 1 | Geräuschstärke in dBm, als vorzeichenloser Wert; z.B. -90 dBm wird als 90 gespeichert. |

| Signalstärke (dBm) | 1 | Signalstärke in dBm, als vorzeichenloser Wert; z.B. -30 dBm wird als 30 gespeichert. |

| Signal Level (Prozente) | 1 | Signal level als Prozentsatz |

| Reserviert | 1 | Derzeit ungenutzt |

| PHY Rate | 4 | PHY Datenübertragungsrate in Mbit/s mal 10 |

| Präsenz von Erweiterungen | 4 | Eine Bitmaske, die das Vorhandensein zusätzlicher Erweiterungen (Header) nach diesem RF-Header anzeigt. Zum Beispiel, wenn die Bits 3, 2 und 0 sind gesetzt, wird der RF Header von einer Erweiterung des Typs 0 gefolgt, dann kommt die Erweiterung des Typs 2 und die Erweiterung des Typs 3. |

Derzeit unterstützte Erweiterungen

MCS-Headertype 0 – Optional. Size = 4 Byte.

Beachten Sie, dass der MCS-Headertyp 0 niemals hinzugefügt wird, wenn Sie Pakete mit einem 802.11ac Adapter erfassen. MCS-Informationen werden nur hinzugefügt, wenn zum Erfassen 802.11ac-Adapter und neuere Adapter verwendet werden.

| Feldname | Länge (Bytes) |

Beschreibung |

| MCS Index | 1 | MCS index |

| Anzahl der Ströme | 1 | Anzahl der MIMO spatialen Ströme minus 1; z.B. der Wert 0x00 bezeichnet ein Strom. |

| Kanalbreite | 1 | Kanalbreite Wenn Bit 4 im Feld Paketstatus und Modulation gleich 0 wird (OFDM Modulation): 0x00 – 20 MHz, 0x01 – 40 MHz, 0x02 – 80 MHz, 0x03 – 160 MHz, 0x05 – 320 MHz. Wenn Bit 4 im Feld Paketstatus und Modulation gleich 1 wird (OFDMA Modulation): 0x00 - 26-tone RU, 0x01 – 52-tone RU, 0x02 – 106-tone RU, 0x03 – 242-tone RU, 0x04 – 484-tone RU, 0x05 – 996-tone RU, 0x06 – 1992-tone RU (996x2-tone RU) |

| GI | 1 | Schutzintervall (Guard Interval): 0x00 - 0.8μs, 0x01 - 0.4μs, 0x02 - 1.6μs, 0x03 - 3.2μs |

Beispiel 1

Ein 350 Byte langes Beacon-Paket, das mit der legacy PHY-Rate von 6 Mbit/s gesendet wird, wird gespeichert als:

[20 Byte für General Header, wo das Feld Datenlänge auf 390 gesetzt wird] + [20 Byte für RF Header, wo das Feld RF Header Länge auf 20 und das Feld Präsenz von Erweiterungen auf 0x00000000 gesetzt werden] + [350 Byte für das Paketkörper]

Beispiel 2

Ein 1002 Byte langes Paket, das mit VHT PHY-Rate von 72,2 Mbit/s gesendet wird, wird gespeichert als:

[20 Byte für General Header, wo das Feld Datenlänge auf 1046 gesetzt wird] + [20 Byte für RF Header, wo das Feld RF Header Länge auf 24 und das Feld Präsenz von Erweiterungen auf 0x00000001 gesetzt werden] + [4 Byte für MCS Header] + [1002 Byte für das Paketkörper]

Format NCF

Dieses Format wird in CommView (jede Version) und CommView für WiFi Version 7.2 und älter verwendet. Neuere CommView for WiFi-Versionen (7.3 und neuer) verwenden das im entsprechenden Abschnitt oben beschriebene NCFX-Format.

Die Pakete werden nacheinander aufgenommen. Ein 24-Byte-Header, der unten beschrieben wird, geht jedem Paket voran. Alle Header-Felder, die länger als 1 Byte sind, verwenden sogenannte Little-endian-Bytefolgen.

| Feldname | Länge (Bytes) |

Beschreibung | |||||||||||||||

| Datenlänge | 2 | Die Länge des Paketkörpers nach dem Header | |||||||||||||||

| Ausgangslänge | 2 | Originallänge des Paketkörpers nach dem Header (ohne Kompression). Wenn keine Kompression benutzt wird, ist der Wert identisch mit dem aus dem vorherigen Feld. | |||||||||||||||

| Version | 1 | Paketformat Version (0 für die aktuelle Implementation) | |||||||||||||||

| Jahr | 2 | Paketdatum (Jahr) | |||||||||||||||

| Monat | 1 | Paketdatum (Monat) | |||||||||||||||

| Tag | 1 | Paketdatum (Tag) | |||||||||||||||

| Stunden | 1 | Paketdatum (Stunden) | |||||||||||||||

| Minuten | 1 | Paketdatum (Minuten) | |||||||||||||||

| Sekunden | 1 | Paketdatum (Sekunden) | |||||||||||||||

| Mikrosekunden | 4 | Paketdatum (Mikrosekunden) | |||||||||||||||

| Flags | 1 | Bitflags:

|

|||||||||||||||

| Signal Level | 1 | Signal Level als Prozentsatz (nur für Wi-Fi-Pakete anwendbar) | |||||||||||||||

| Übertragungsrate | 1 | Datenübertragungsrate in Mbit/s mal 2 (nur für Wi-Fi-Pakete anwendbar) | |||||||||||||||

| Band | 1 | Transmissionsband. 0x01 für 802.11a, 0x02 für 802.11b, 0x04 für 802.11g, 0x08 für 802.11a-turbo, 0x10 für 802.11 SuperG, 0x20 für 4,9 GHz Public Safety, 0x40 für 5 GHz 802.11n/ac, 0x80 für 2,4 GHz 802.11n/ac (nur für WiFi-Pakete anwendbar). | |||||||||||||||

| Kanal | 1 | Kanalnummer (nur für Wi-Fi Pakete anwendbar) | |||||||||||||||

| Richtung | 1 | Für Nicht-WiFi-Pakete, Richtung. 0x00 bei Pass-through, 0x01 bei Inbound, 0x02 bei Outbound Für Wi-Fi-Pakete, das höherwertige Byte für das Feld PHY-Rate, wenn das Feld für die Ein-Byte-Rate den Wert nicht aufnehmen kann (d. h. der Wert ist höher als 255 ist). | |||||||||||||||

| Signal Level (dBm) | 1 | Signal Level in dBm (nur für Wi-Fi Pakete anwendbar) | |||||||||||||||

| Geräuschstärke (dBm) | 1 | Geräuschstärke in dBm (nur für Wi-Fi Pakete anwendbar) | |||||||||||||||

| Daten | Variabel | Paketkörper (unmodifiziert, so wie es über das Medium übertragen wurde). Wenn das Kompressionsflag gesetzt wurde, werden die Daten mittels der öffentlich zugänglichen Zlib 1.1.4 Library komprimiert. Die Länge dieses Feldes wird unter Datenlänge aufgezeichnet. |

Die Headergesamtlänge ist 24 Byte.

Wenn Pakete komprimiert gespeichert werden enthält das Feld Datenlänge die Länge nach der Kompression, während die Ausgangslänge die Originallänge beschreibt. Ist ein Paket unkomprimiert, beinhalten beide Felder denselben Wert.