Programmbenutzung

Installation der Treiber

CommView for WiFi ist ein Überwachungstool für drahtlose 802.11 a/b/g/n/ac/ax/be-Netzwerke. Zur Benutzung dieses Produktes benötigen Sie einen kompatiblen drahtlosen Adapter. Zwecks Aktivierung der Überwachungsmöglichkeiten Ihres drahtlosen Adapters, benötigen Sie die mit diesem Produkt mitgelieferten speziellen Treiber. Wenn CommView for WiFi nicht läuft, kann Ihr Adapter ganz normal mit anderen drahtlosen Netzwerken und APs kommunizieren. Wenn CommView for WiFi läuft, arbeitet Ihr Adapter ohne Netzwerkverbindung im passiven freizügigen Überwachungsmodus.

Bevor Sie den neuen Treiber für Ihr WLAN-Adapter installieren, überprüfen Sie bitte, ob der Adapter überhaupt zu diesem Produkt kompatibel ist. Eine Liste mit kompatiblen Adapter finden Sie unter:

https://www.tamos.com/download/main/ca

CommView for WiFi unterstützt möglicherweise auch andere Adapter. Wenn Ihr Adapter in der oben genannten Liste nicht aufgelistet ist, können Sie unter unserem FAQ-Kapitel aktuellste Informationen erhalten.

Um eine weitergehende, illustrierte Installationsanweisung zu erhalten, starten Sie bitte das Programm, klicken im Programmmenü auf Hilfe => Hinweise zur Treiberinstallation und scrollen dann bis zum Ende des Fensters.

Übersicht

Das Programminterface besteht aus mehreren Registern, die es Ihnen ermöglichen, sich die Daten anzusehen bzw. verschiedene Aktionen mit den empfangenen Paketen durchzuführen. Die Funktionsfähigkeit dieser Register ist in der folgenden Tabelle beschrieben.

| Name des Registers | Beschreibung |

| Knoten | Das Register dient der Kontrolle der Paketerfassung, zeigt Details für aktive Accesspoints und Stationen sowie Statistiken für die Nutzung der Kanäle und eine grafische Darstellung des drahtlosen Spektrums. |

| Kanäle | Das Register dient der Darstellung der Statistik pro Kanal sowie von Diagrammen, die die aktivsten Knoten, MB/Sek. und Pakete/Sek. anzeigen. |

| Aktuelle IP-Verbindungen | Das Register dient der Darstellung detaillierter Informationen über die aktuellen IP-Verbindungen zwischen den WLAN-Knoten. Diese Informationen sind verfügbar, wenn das analysierte Netzwerk keine Verschlüsselung benutzt oder wenn Sie einen korrekten WPA- oder WEP-Schlüssel eingegeben haben. |

| Pakete | Das Register dient der Auflistung der empfangenen Pakete. Sie können die Pakete prüfen und ihren Inhalt ansehen. |

| VoIP-Analyse | Das Register dient der detaillierten VoIP-Analyse der empfangenen Pakete. Beachten Sie bitte, dass dieses Register nur für VoIP-Lizenzinhaber oder für Anwender der Testversion mit gewähltem VoIP-Testmodus verfügbar ist. |

| Logging | Das Register dient dem Abspeichern der empfangenen Pakete in eine Protokolldatei in verschiedenen Formaten und zur Konfigurierung der automatischen Logging. |

| Regeln | Das Register ermöglicht Ihnen, mit den Paketfiltern zu arbeiten, die zur Regelkonfiguration zum Empfangen/Ignorieren von Paketen auf der Basis verschiedener Kriterien wie der IP-Adresse oder Portnummer dienen. |

| Alarme | Das Register dient der Erzeugung von Alarmmeldungen, die Sie auf wichtige Ereignisse hinweisen wie verdächtige Pakete, starke Bandbreitennutzung, unbekannte Adressen etc. |

Einige der Einstellungen, wie Fonts, Farben und Puffergröße können über den Menüpunkt Einstellungen verändert werden. Weitere Informationen finden sie unter Einstellungen.

Hauptmenü

Die Menübefehle der Applikation werden im Folgenden beschrieben.

Datei

- Erfassung starten – Startet/stoppt die Paketerfassung.

- Paketausgabe unterbrechen – Stoppt/nimmt den Echtzeit Paket-Output im Register Pakete wieder auf.

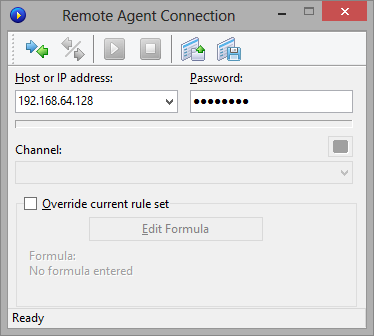

- Fernüberwachungsmodus – Blendet eine Leiste für Fernüberwachung ein/aus, durch welche Sie mit den entfernten Datenerfassungsgeräten anschließen können: Remote Agent for WiFi, RPCAP oder Aruba-Fernerfassung.

- Knoten speichern unter – Ermöglicht das Abspeichern der Inhalte des Registers Knoten.

- Kanäle speichern unter – Ermöglicht das Abspeichern der Inhalte des Registers Kanäle.

- Aktuelle IP Verbindungen speichern unter – Ermöglicht das Abspeichern des Registers Aktuelle IP-Verbindungen.

- Paketlog speichern unter – Erlaubt das Abspeichern der Inhalte des Registers Pakete in verschiedene Formate.

- Logbetrachter – Öffnet ein neues Logbetrachterfenster.

- VoIP-Logbetrachter – Öffnet ein neues VoIP-Logbetrachterfenster.

- Knoten löschen – Löscht die Knotentabelle im Register Knoten.

- Kanäle löschen – Löscht die Kanaltabelle im Register Kanäle.

- Aktuelle IP-Verbindungen löschen – Löscht den Inhalt des Registers Aktuelle IP-Verbindungen.

- Paketpuffer löschen – Löscht den Inhalt des Programmpuffers und des Registers Pakete.

- VoIP-Daten leeren – Entleert den Inhalt des VoIP-Registers.

- Durchsatzdaten – Zeigt die Leistungsstatistik des Programms an: die Anzahl der empfangenen und durch den Gerätetreiber ausgeschiedenen Pakete.

- Beenden – Beendet das Programm.

Suchen

- Finde Paket – Dieser Dialog ermöglicht Ihnen, Pakete zu finden, die einen bestimmten Text enthalten.

- Gehe zu Paket Nummer – Mit diesem Dialog springen Sie zu einer definierten Paketnummer.

Ansicht

- Statistiken – Zeigt ein Fenster mit Datentransfer- und Protokollverteilungsstatisken.

- Port Referenz – Zeigt ein Fenster mit der Portreferenzinformation.

- Log Verzeichnis – Öffnet das Verzeichnis in dem standardmäßig die Logs abgespeichert werden.

- Knotenspalten – Zeigt/Verbirgt einzelne Spalten im Register Knoten.

- Kanalspalten – Zeigt/Verbirgt einzelne Spalten im Register Kanäle.

- Aktuelle IP Verbindungsspalten – Zeigt/Verbirgt einzelne Spalten im Register Aktuelle IP Verbindungen.

- Paketspalten – Zeigt/Verbirgt einzelne Spalten im Register Pakete.

- Kanäle und Spektrum – Zeigt/Verbirgt den Ausschnitt Kanäle und Spektrum im unteren Bereich des Registers Knoten.

Werkzeuge

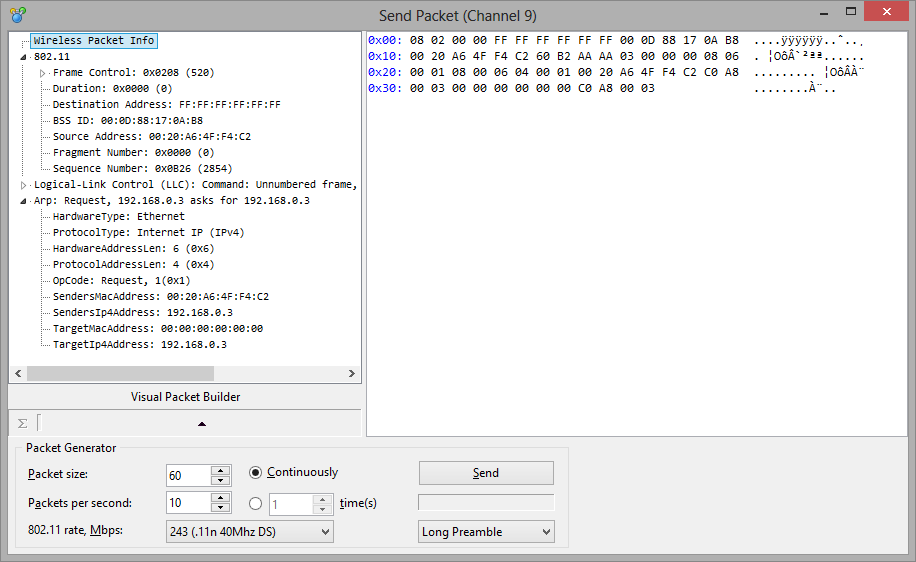

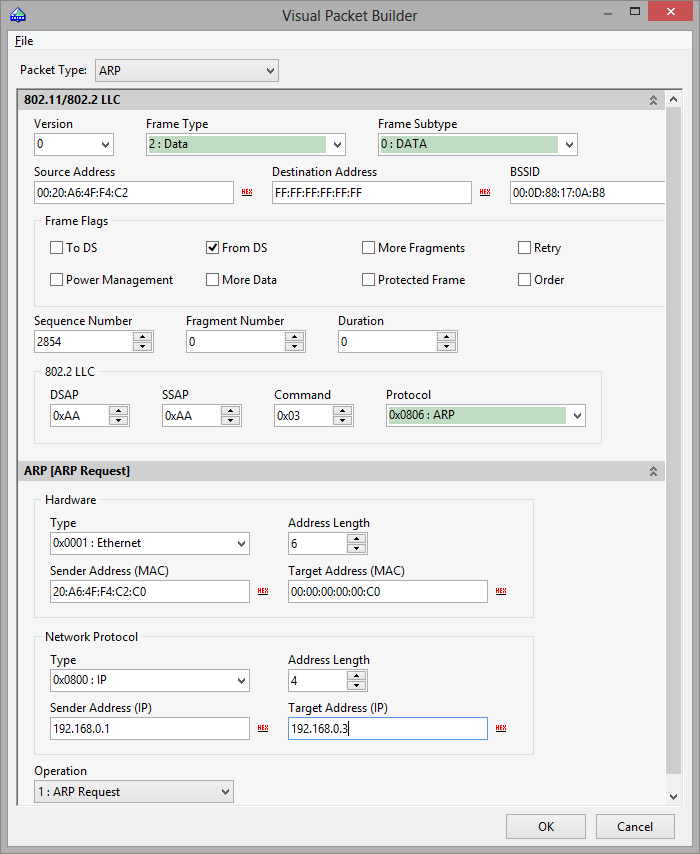

- Packetgenerator – Öffnet den Packetgenerator.

- Rekonstruiere TCP Sitzung – Ermöglicht Ihnen die Rekonstruktion einer TCP-Sitzung ausgehend vom gewählten Paket. Dabei öffnet sich ein Fenster, das die ganze Kommunikation zwischen zwei Hosts darstellt.

- Rekonstruiere UDP-Stream – Ermöglicht Ihnen vom ausgewählten Paket ausgehend, einen UDP-Stream zu rekonstruieren; es wird ein Fenster eingeblendet, in dem die gesamte Konversation zwischen zwei Hosts angezeigt wird.

- NIC-Herstelleridentifikation – Öffnet ein Fenster, mit dem Sie über die MAC-Adresse den Netzwerkadapterhersteller identifizieren können.

- Paketerfassungplaner – Ermöglicht es geplante Erfassungsaufgaben hinzuzufügen oder zu löschen.

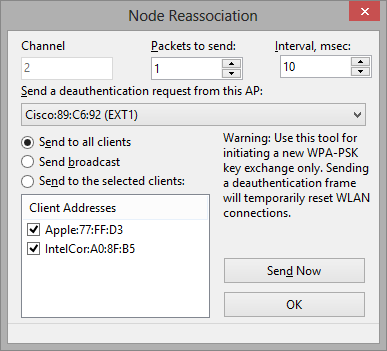

- Knotenzuordnung wiederherstellen – Öffnet ein Fenster für die Knotenwiederherstellung.

Einstellungen

- Schrift – Zeigt das Untermenü für die Einstellungen der Interface-Fonts.

- WEP/WPA Schlüssel… – Öffnet ein Fenster, zur Verwaltung der WEP/WPA-Schlüssel.

- MAC-Kennname – Öffnet ein Fenster, in dem Sie MAC-Adressen leicht zu merkende Kennnamen zuordnen können.

- IP-Kennname – Öffnet ein Fenster, in dem Sie IP-Adressen leicht zu merkende Kennnamen zuordnen können.

- Optionen – Öffnet das Optionsfenster, in dem Ihnen weitere Einstellmöglichkeiten zur Verfügung stehen.

- Sprache – Erlaubt die Auswahl der Interface-Sprache. Versichern Sie sich, daß Sie nach der Sprachauswahl das Programm neu gestartet haben. Das CommView for WiFi-Installationspaket enthält möglicherweise nicht alle für das Interface erhältlichen Sprachen. Klicken Sie auf das Feld Andere Sprachen um die weiterführende Sprachdownloadseite unserer Webseite zu erreichen, von der Sie die entsprechende Sprachversion herunterladen können, wenn Sie für die aktuelle Programmversion erhältlich ist.

Regeln

- Datenpakete erfassen – Wählen Sie diesen Punkt um das Capturing von Paketen des Typs Daten zu aktivieren/ deaktivieren.

- Managementpakete erfassen – Wählen Sie diesen Punkt um das Capturing von Paketen des Typs "Management" zu aktivieren/deaktivieren.

- Kontrollpakete erfassen – Wählen Sie diesen Punkt um das Capturing von Paketen des Typs "Kontrolle" zu aktivieren/deaktivieren.

- Beacons ignorieren – Wählen Sie diesen Punkt um das Capturing von Paketen des Typs "Beacon" zu aktivieren/deaktivieren.

- Aktive Regeln speichern als – Ermöglicht die Speicherung der aktuellen Regeln als Datei.

- Regeln laden von – Erlaubt das Laden von vorher abgespeicherten Regelkonfigurationen aus einer Datei.

- Alles Rücksetzen – Löscht alle vorhandenen Regeln, sofern vorhanden.

Hilfe

- Inhalt – Startet die CommView for WiFi-Hilfe.

- Suche nach Hilfe über… – Zeigt den Hilfeindex von CommView for WiFi.

- Treiberinstallation – Zeigt eine ausführliche Anleitung zur Treiberinstallation.

- Im Web nach Updates suchen – Öffnet den Update-Assistent. Bitte folgen Sie der Anleitung auf dem Bildschirm um das neueste Upgrade von CommView for WiFi von der TamoSoft-Website herunterzuladen und zu installieren.

- Aktivierung - Ermöglicht Ihnen, Ihre Softwarelizenz freizuschalten oder den gegenwärtigen Aktivierungsstatus einzusehen.

- Info – Zeigt Informationen über das Programm.

Knoten

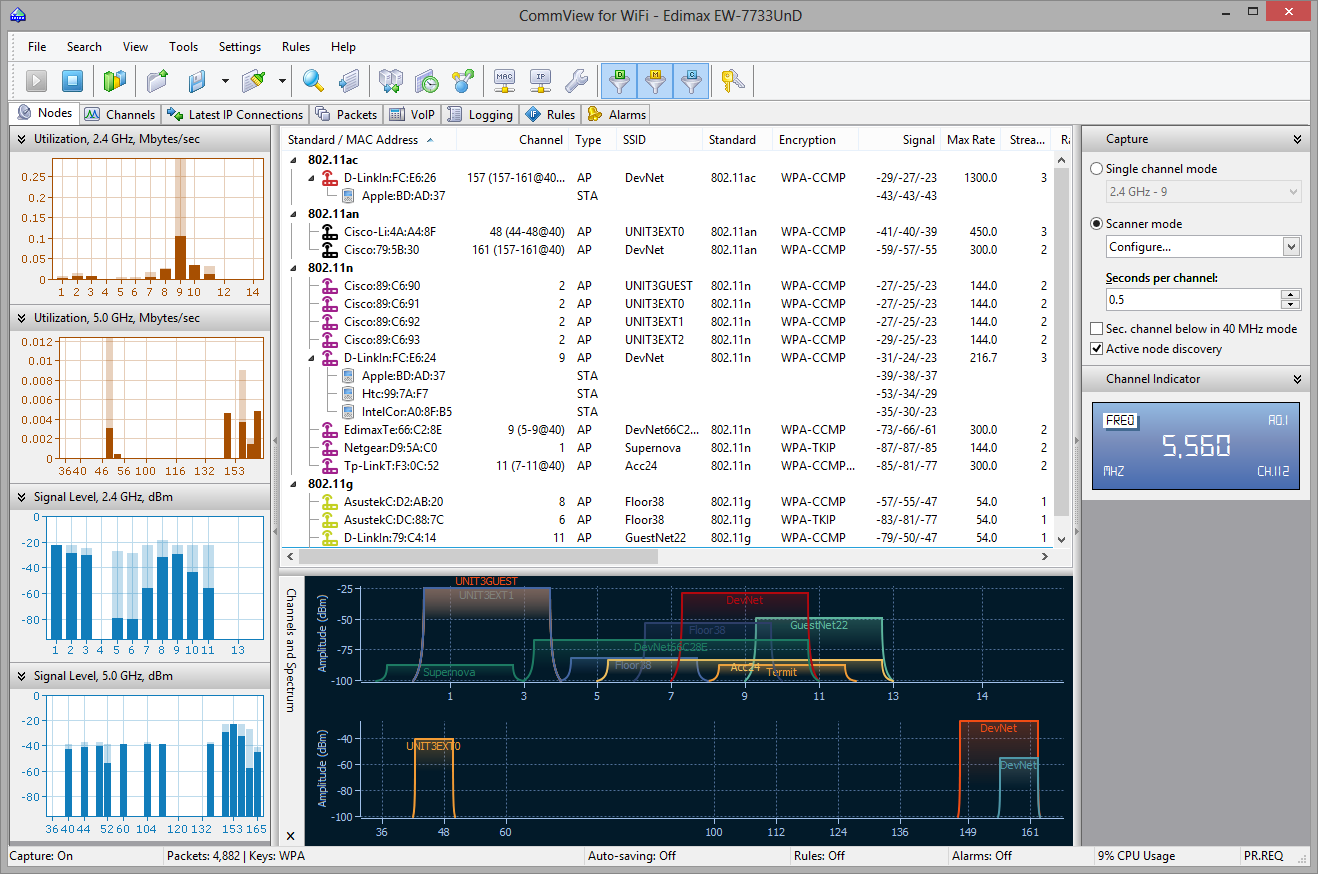

Dies ist das Hauptregister des Programms, das der Kontrolle der Paketerfassung, dem Anzeigen detaillierter Informationen über Accesspoints und dazugehörige Stationen, Kanalauslastungsstatistiken, sowie der grafischen Darstellung des drahtlosen Spektrums dient.

Dieses Fenster besteht aus mehreren in der Größe veränderbaren Ausschnitten, die unten beschrieben sind.

Paketerfassung und Kanal-Anzeige

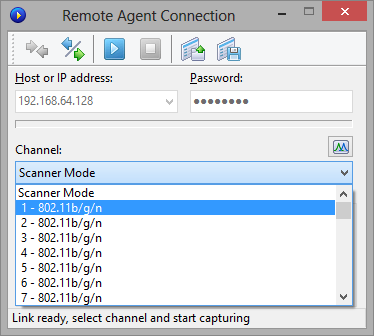

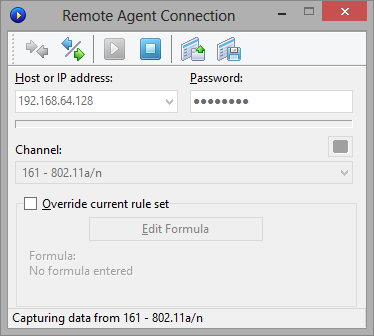

Der Ausschnitt Paketerfassung ermöglicht Ihnen, zwischen zwei Erfassungsmethoden zu wählen: dem Einkanal-Modus oder dem Scanner-Modus. Wenn Sie den Einkanal-Modus wählen, empfängt die Applikation die Pakete auf einem Kanal (oder auf mehreren Kanälen, wenn Sie mehrere unterstützte USB-Adapter benutzen; siehe die Information unten); die Kanäle können Sie in einer Drop-down-Liste auswählen. Wenn Sie den Scanner-Modus wählen, wird die Applikation zwischen den Kanälen wechseln; d.h., die Applikation empfängt die Pakete auf dem ersten Kanal, dann auf dem nächsten usw., bis sie am letzten Kanal ankommt. Dann beginnt die Applikation mit einem neuen Scanzyklus. Um die Kanäle fürs Scannen zu wählen, klicken Sie auf den Button Konfigurieren und aktivieren Sie die Auswahlkästchen, um die Kanäle zu wählen/abzuwählen. Je nach Land und den regulierenden Domänen, die in Ihrem Adapter eingestellt sind, kann die Liste der unterstützten Adapter variieren. Dies wird detailliert im Kapitel FAQ diskutiert. Benutzen Sie das Feld Sekunden/Kanal, um die Zeit zu konfigurieren, die die Applikation für den Scanprozess jedes Kanals benutzt.

Es gibt auch zwei andere Einstellungen im unteren Bereich des Ausschnitts zur Kontrolle der Paketerfassung. Die Checkbox Sekundärkanal unter im 40-MHz-Modus bestimmt die Position des Sekundärkanals, wenn die Kanalbindung im 2,4-GHz-Band benutzt wird. Standardmäßig ist die Frequenz des Sekundärkanals in 802.11-Netzwerken (40 MHz) höher als die Frequenz des Primärkanals. Aktivieren Sie diese Checkbox, wenn Sie die Pakete in einer Netzwerkumgebung erfassen, in der der Sekundärkanal eine geringere Frequenz hat. Die aktivierte Checkbox hat keine Wirkung, wenn der Sekundärkanal nicht unter dem Primärkanal platziert werden kann. Dies ist z. B. der Fall, wenn Sie auf dem 2,4-GHz-Band die Kanäle 1, 2, 3 oder 4 erfassen. Diese Option ist nur verfügbar, wenn Ihr Adapter die Erfassung auf 40-MHz-Kanälen unterstützt. Wenn die Checkbox Aktive Entdeckung der Knoten aktiviert ist, sendet die Applikation periodisch PROBE REQUEST-Pakete. Solche Pakete ermöglichen das Erkennen von Accesspoints, die keine SSID senden. Diese Option ist nur verfügbar, wenn Ihr Adapter die Paketgenerierung unterstützt.

Nachdem Sie die Erfassungsoptionen konfiguriert haben, klicken Sie auf Paketerfassung starten in der Werkzeugleiste. Wenn Sie auf einen neuen Kanal oder in den Scanner-Modus umschalten möchten, während der Einkanal-Modus aktiviert ist, können Sie dies tun, ohne die Erfassung anzuhalten. Der Ausschnitt Kanal-Anzeige zeigt den aktuellen Kanal und die Frequenz, während die Applikation Pakete erfasst.

Benutzung mehrerer Adapter für Mehrkanalerfassung

Wenn Sie die Pakete auf mehreren Kanälen simultan erfassen müssen, ist dies möglich, wenn Sie mehrere USB-Adapter benutzen. In diesem Modus wird die Drop-down-Liste für die Kanalauswahl zum Mehrfachauswahl-Bedienelement, das es Ihnen ermöglicht, bei gedrückter Ctrl-Taste mehrere Kanäle zu wählen. Der Ausschnitt Kanal-Anzeige zeigt dann mehrere Kanal-/Frequenz-Indikatoren an. Beachten Sie, dass nur einige Adapter-Modelle die Anschaltung mehrerer Adapter unterstützen. Weitere Informationen finden Sie im Kapitel Mehrkanalerfassug.

Liste der Knoten

Nachdem die Paketerfassung gestartet ist, fängt das Programm an, die Knotenliste mit den gefundenen drahtlosen Knoten zu befüllen. Der im Programm genutzte Mechanismus zur Paket-Analyse listet alle auf den vorgegebenen Kanälen und Stationen gefundenen Access Points im Ad-hoc-Modus auf sowie alle verbundenen Stationen im Infrastruktur-Modus. Es ist wichtig zu verstehen, dass das Radiomodul in einem drahlosen Adpater Daten nur jeweils auf einem Kanal gleichzeitig erhalten kann. Wenn Sie daher einen bestimmten Kanal zur Überwachung gewählt haben, zeigt die Tabelle nur die APs und Stationen an, die Daten auf diesem gewählten Kanal senden. Sie können allerdings einen anderen Kanal auswählen, ohne die Daten in der Tabelle zu löschen, oder den Scanner-Modus wählen, um die Applikation die Kanäle zyklisch scannen zu lassen, damit Sie alle aktiven Knoten auf verschiedenen Kanälen sehen können.

Die Bedeutung der Tabellenspalten wird im Folgenden beschrieben:

- SSID/Band/Kanal – Je nach der ausgewählten Gruppierungsmethode (zugänglich über das Kontextmenü Aufteilen), listet die erste Spalte nach SSID, 802.11-Standard oder Kanal gruppierte drahtlose Knoten auf. Jeder Knoten zeigt die MAC-Adresse oder einen Kennnamen. Die mit den APs verbundenen Stationen werden als untergeordnete Artikel angezeigt, die mit APs auf der obersten Ebene verbunden sind.

- Kanal – Der Kanal, auf dem der ausgewählte AP funktioniert. Wenn der AP die Kanalbindung benutzt (40-, 80- oder 160-MHz-Kanäle), wird zuerst der Primärkanal aufgelistet, dann folgen in Klammern Informationen über die zusätzlichen Kanäle.

- Typ – Knotentyp. Mögliche Werte sind AP (Accesspoint), STA (Station im Infrastruktur-Modus) und AD HOC (Stationen im Ad-hoc-Modus).

- SSID – Service Set Identifier, ein eindeutiger Stringwert, der die verschiedenen WLANs voneinander unterscheidet.

- Standard – 802.11-Standard des APs. Mögliche Werte sind 802.11be, 802.11ax, etc.

- Verschlüsselung – Zeigt, ob der Knoten WEP- oder WPA-Verschlüsselung benutzt. Diese Spalte zeigt für Accesspoints verfügbare Verschlüsselungsmethoden an, die der AP benutzt.

- Signal – Signal-Level im Min.-/Durchschnitts-/Max.-Format. Hier wird der Durchschnittswert seit dem letzten Tabellen-Reset berechnet. Mehr dazu unter Signalstärke.

- Max. Datenrate – Maximale Rate der PHY-Daten, die der AP anbieten kann.

- Ströme – Die Zahl der spatialen Ströme, die der AP unterstützen kann.

- Rate (Tx und Rx) – Datentransferrate im Min.-/Durchschnitts-/Max.-Format. Hier wird der Durchschnittswert seit dem letzten Tabellen-Reset berechnet.

- Bytes (Tx und Rx) – Die vom Knoten verschickte/empfangene Datenmenge in Bytes.

- Pakete – Die Zahl der vom Knoten verschickten/empfangenen Pakete.

- Wiederholung (Tx und Rx) – Die Anzahl der Datenpakete mit Wiederholungsflag.

- Fragmentiert (Tx und Rx) – Die Anzahl der Datenpakete mit Fragmentiert-Flag.

Einzelne Spalten können durch Rechtsklicken auf die Spaltenüberschriften aus- und eingeblendet werden, oder im Menü Ansicht => Knotenspalten. Die Spaltenreihenfolge kann durch Ziehen einer Spaltenüberschrift an eine neue Position geändert werden. Ein Rechtsklick auf die Liste der Knoten öffnet ein Menü mit den folgenden Befehlen:

- Details… – Zeigt das Fenster AP and Station Details.

- Schnellfiltern – Findet die von/auf den gewählten Knoten gesendeten Pakete, sowie die Pakete in denen MAC-Adresse von den gewählten Knoten der BSSID-Adresse gleichwertig ist, und zeigt diese Pakete in einem neuen Fenster.

- MAC-Adresse kopieren – Kopiert die MAC-Adresse des ausgewählten Knotens in die Zwischenablage.

- Kennname anlegen – Öffnet ein Fenster, in welchem Sie leicht zu merkende Kennnamen für die ausgewählten MAC-Adressen wählen können.

- Knoten speichern unter… – Speichert die Inhalte des Registers Knoten als HTML-Report.

- Knoten löschen – Löscht die Tabelle.

- Weitere Statistiken… – Öffnet ein Fenster mit den Datentransfer- und Protokollverteilungsstatistiken.

- Aufteilen – Gruppiert die Listen nach dem SSID, Kanal oder Band.

Auslastung und Signal-Level

Diese Ausschnitte links auf dem Register Knoten zeigen Pro-Kanal-Auslastungsdiagramme (drei separate Diagramme für 2,4 GHz-, 5 GHz-, und 6 GHz-Kanäle) und Diagramme für Pro-Kanal-Signal-Level (drei separate Diagramme für 2,4 GHz-, 5 GHz-, und 6 GHz-Kanäle) an. Zusätzlich zu den aktuellen Pegeln zeigen diese Diagramme die historischen Höchststände, die in heller Farbe markiert sind.

Kanäle und Spektrum

Der im unteren Bereich des Registers Knoten befindliche Ausschnitt hat zwei Funktionen:

- Er dient der grafischen Darstellung der aktiven APs, wobei jeder AP mit einer Linie angezeigt wird. Diese Linie entspricht der Spektrumsmaske des APs. Die Maskenbreite hängt von der Kanalbreite ab, die der AP unterstützt; die Maskenhöhe hängt von der aktuellen Signalstärke ab.

- Er dient der Darstellung der Spektrumsdaten, wenn Sie einen USB-basierten Spektralanalysator WiPry von Oscium oder Wi-Spy von MetaGeek anschließen. Ein Spektralanalysator hört die von den Wi-Fi-Geräten benutzten Frequenzbänder ab und analysiert sie. Weil diese Bänder unlizenziert sind, werden sie oft gemeinsam von RF-Signalen von Nicht-Wi-Fi-Quellen mitgenutzt – wie drahtlosen Videokameras, Mikrowellenöfen oder drahtlosen Telefonen –, wodurch Interferenz verursacht wird. Der Zweck der Spektralanalyse ist es, solche Interferenzquellen zu entdecken, sie zu beseitigen und/oder die WLAN-Kanäle mit minimaler Interferenz zu ermitteln. Mehr dazu unter Spektralanalyse.

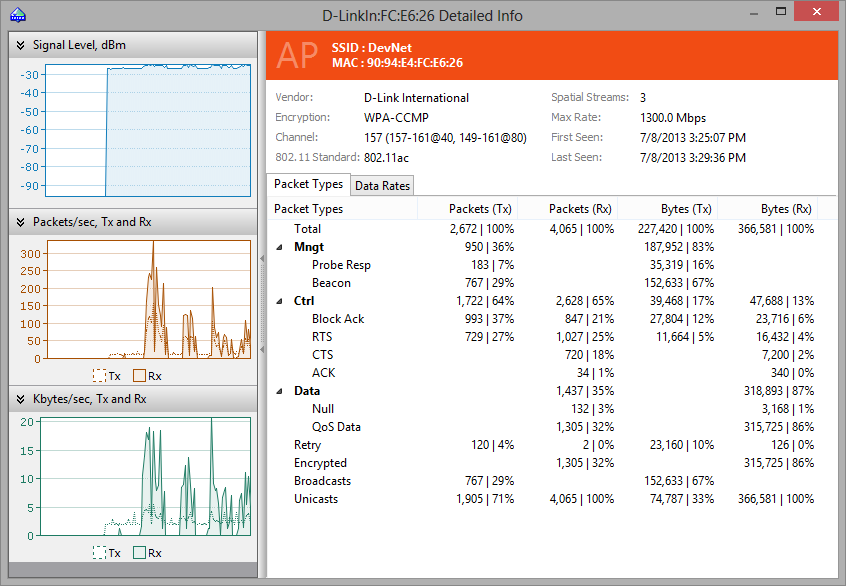

AP- und Stationsdetails

Bei Rechtsklick auf den AP oder eine Station, die im Register Knoten angezeigt werden, öffnet CommView for WiFi ein Fenster, das detaillierte Informationen für den ausgewählten Knoten anzeigt – siehe folgende Abbildung.

Der obere Ausschnitt zeigt den Typ, die MAC-Adresse und die SSID des ausgewählten Knotens sowie andere wesentliche Details wie den Kanal, die Zeit der ersten und letzten Sichtung usw. Der Ausschnitt benutzt dieselbe Farbe, in der der ausgewählte AP im Ausschnitt Kanäle und Spektrum im Hauptfenster der Applikation markiert ist.

Die Tabellen Pakettypen und Datenraten befinden sich im unteren Ausschnitt. Diese Tabellen zeigen detaillierte Statisken für den ausgewählten Kanal an, die auf Pakettypen, Untertypen basieren, sowie die Statisken für Datenraten.

Im linken Bereich können Sie drei Diagramme sehen: Signal-Level, Pakete/Sek. und Mbytes/Sek. Das Diagramm Signal-Level zeigt den Signalpegel für den ausgewählten Knoten. Die Diagramme Pakete/Sek. und Mbytes/Sek. zeigen die Zahl der Pakete und die Mbytes pro Sekunde, die nach/von dem vorgegebenen Knoten gesendet werden. Beachten Sie, dass diese Diagramme erst aktualisiert werden, wenn die Applikation wirklich die Daten auf dem Kanal empfängt, auf dem der vorgegebene Knoten funktioniert. Wenn Sie z. B. die Daten auf Kanal 5 erfassen und der ausgewählte AP auch auf Kanal 5 arbeitet, werden die Diagramme ständig aktualisiert. Wenn Sie jedoch den Scanner-Modus benutzen, werden die Diagramme aktualisiert, wenn die Applikation den Kanal scannt, auf dem der gewählte AP arbeitet.

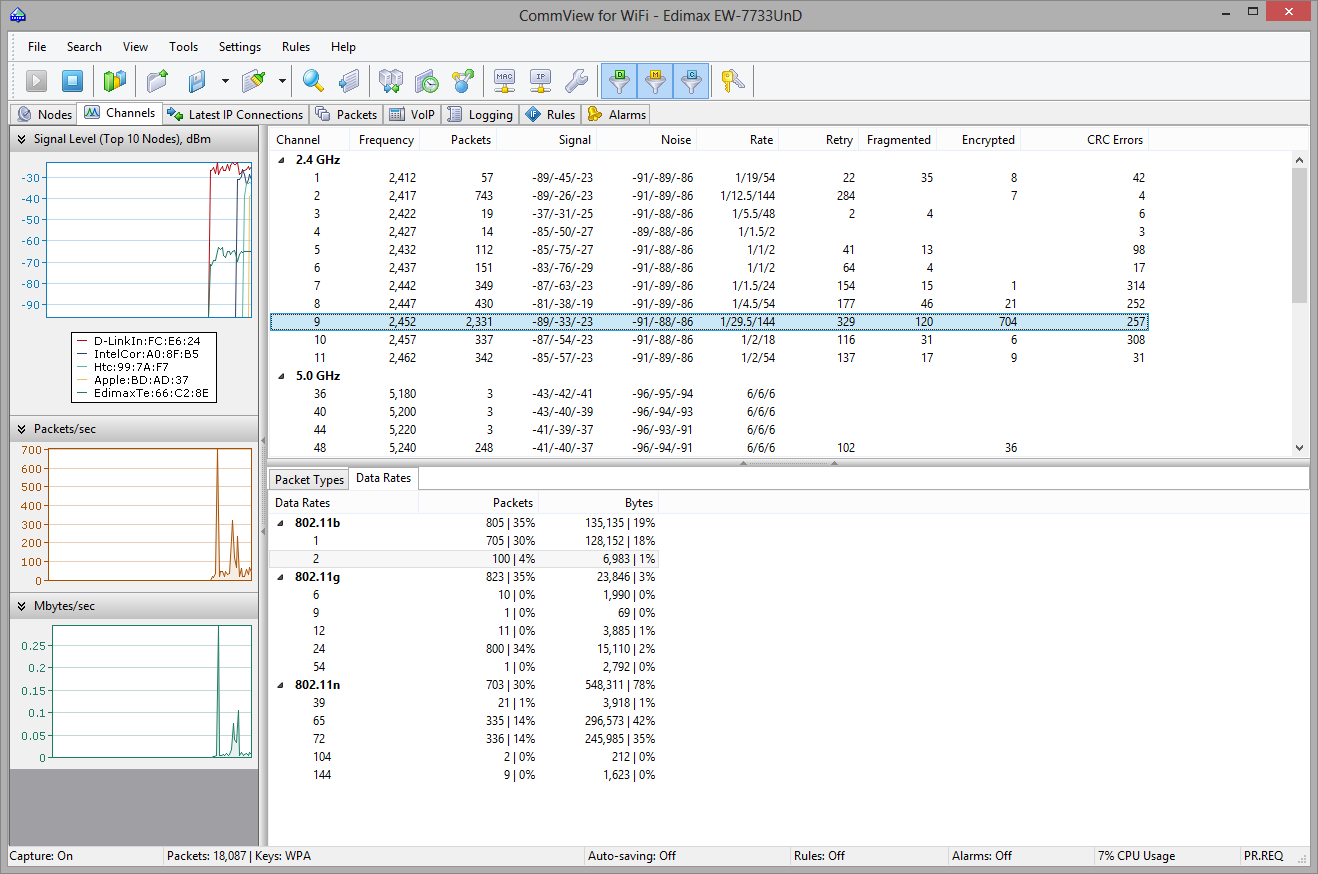

Kanäle

Dieses Register zeigt für alle überwachten Kanäle die Statistik pro Kanal. Die Zahl der Kanäle in der Tabelle hängt davon ab, wie Sie CommView for WiFi verwenden. Wenn Sie lediglich einen Kanal Ihres WLANs überwachen, werden nur die Daten des ausgewählten Kanals angezeigt, da das im WLAN-Adapter verwendete „Radio“ nur jeweils auf einem Kanal Daten empfangen kann. Wenn Sie nun einen anderen Kanal wählen, wird dieser der Tabelle hinzugefügt. Wenn Sie den Scanner-Modus im Register Knoten wählen, zeigt die Tabelle die Daten aller gescannten Kanäle an, von denen mindestens ein Paket empfangen wurde.

Da der 802.11-Standard überlappende Kanalfrequenzen im 2,4-GHz-Band benutzt, bemerken Sie vielleicht, dass, selbst wenn Ihr WLAN so konfiguriert wurde, dass es nur einen Kanal benutzt (z. B. Kanal 6), auf den Nachbarkanälen dennoch von Null unterscheidbare Werte erscheinen. Anders als 2,4-GHz-Kanäle, überlappen die 5-GHz-Kanäle nicht.

Die Tabellen Pakettypen und Datenraten finden Sie in dem unteren Ausschnitt. Diese Tabellen zeigen detaillierte Statistiken für den ausgewählten Kanal an, die auf Pakettypen, Untertypen und Datenraten basieren.

Das Diagramm Signal-Level zeigt den Signalpegel für die 10 aktivsten Knoten auf dem ausgewählten Kanal. Die Diagramme Pakete/Sek. und Mbytes/Sek. zeigen die Zahl der Pakete und Mbytes pro Sekunde, die auf dem ausgewählten Kanal empfangen wurden. Wenn Sie mit den Daten dieser Diagramme arbeiten, beachten Sie bitte Folgendes:

- Die Diagramme zeigen die Daten nur für den ausgewählten Kanal.

- Die Diagramme werden erst aktualisiert, wenn die Applikation wirklich Daten auf dem ausgewählten Kanal empfängt. Wenn Sie z. B. Daten auf Kanal 2 erfassen und in der Drop-down-Liste Kanal 2 wählen, werden die Diagramme ständig aktualisiert. Wenn Sie Kanal 3 auswählen, werden die Diagramme „eingefroren“. Wenn Sie den Scanner-Modus benutzen und einen Kanal auswählen, werden die Diagramme jedes Mal aktualisiert, wenn die Applikation den ausgewählten Kanal scannt.

Die Bedeutung der einzelnen Tabellenspalten wird im Folgenden erklärt:

- Kanal – Die Kanalnummer.

- Frequenz – Die Kanalfrequenz in MHz.

- Pakete – Die Gesamtzahl der empfangenen Pakete.

- Signal – Signal-Level im Min.-/Durchschnitts-/Max.- Format. Hier wird der Durchschnittswert seit dem letzen Tabellen-Reset berechnet. Mehr dazu unter Signalstärke.

- Geräusch – Geräuschstärke im Min.-/Durchschnitts-/Max.-Format. Der durchschnittliche Wert wird seit dem letzten Reset in dieser Tabelle errechnet. Die Geräuschinformation ist nicht bei allen Adaptern verfügbar. Diese Spalte ist nicht sichtbar, wenn Ihr Adapter diese Funktion nicht unterstützt.

- Rate – Datentransferrate im Format Min./Durchschnitt/Max. Hier wird der Durchschnittswert seit dem letzen Tabellen-Reset berechnet.

- Wiederholung – Die Anzahl der Datenpakete mit Wiederholungsflag.

- Fragmentiert – Die Anzahl der Datenpakete mit Fragmentiert-Flag.

- Verschlüsselung – Die Anzahl der Datenpakete mit Verschlüsselungsflag.

- CRC-Fehler – Die Anzahl der Pakete mit CRC-Fehlern. Mehr dazu unter Hintergründe von CRC- und ICV-Fehlern.

Einzelne Spalten können durch Rechtsklick auf die Spaltenüberschriften aus- und eingeblendet werden, oder im Menü Ansicht => Aktuelle IP-Verbindungsspalten. Die Spaltenreihenfolge kann durch Ziehen einer Spaltenüberschrift an eine neue Position geändert werden. Ein Rechtsklick auf die Kanalliste öffnet ein Menü mit den folgenden Befehlen:

- Schnellfiltern – Findet die von dem gewählten Kanal gesendeten Pakete und zeigt sie in einem neuen Fenster. finds the packets sent on the selected channel and displays them in a new window.

- Kanäle speichern unter… – Zum Abspeichern des Inhalts im Register Kanäle als HTML-Bericht.

- Kanäle löschen – Löscht den Inhalt der Tabelle.

- Weitere Statistiken – Zeigt ein Fenster mit den Datentransfer- und Protokollverteilungsstatistiken.

Ein Rechtsklick auf die Tabellen Pakettyp und Dataraten ruft ein Menü mit dem folgenden Befehl ab:

- Schnellfiltern – Findet die Pakete, die dem gewählten Pakettyp oder Datenrate entsprechen und zeigt sie in einem neuen Fenster.

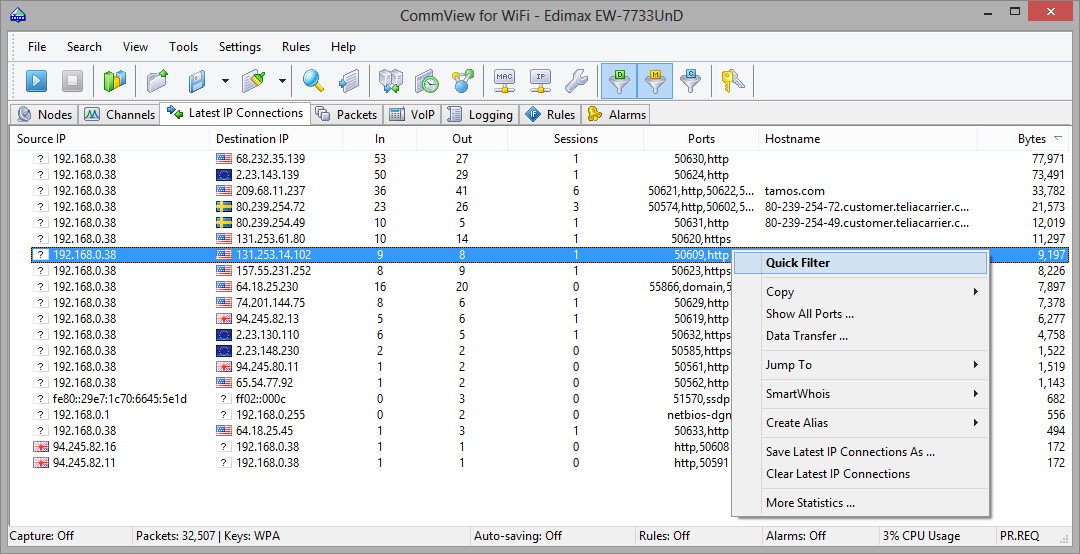

Aktuelle IP-Verbindungen

Dieses Register wird zur Anzeige detaillierter Informationen Ihrer WLAN-Netzwerkverbindungen (nur IP- und IPv6-Protokolle) benutzt. Zum Start der Paketüberwachung wählen Sie im Menü Datei => Erfassung starten oder klicken Sie auf den zugehörigen Button in der Werkzeugleiste. Bitte beachten Sie, dass dieser Bereich nicht angefüllt wird, bevor das Programm in der Lage ist WEP-/WPA-verschlüselten Verkehr zu entschlüsseln. Wenn Ihr WLAN WEP-Verschlüsselung nutzt, werden alle versendeten Datenpakete verschlüsselt, so dass es unmöglich ist, Informationen über deren IP-Adresse zu bekommen, solange Sie nicht den korrekten WEP- bzw. WPA-Schlüssel eingegeben haben. Um diese WEP-/WPA-Schlüssel im Menü einzugeben, wählen Sie bitte im Menü Einstellungen => WEP/WPA Schlüssel. Zusätzliche Schritte sind bei WPA-Entschlüsselung erforderlich. Mehr dazu unter Hintergründe der WPA-Entschlüsselung.

Die Bedeutung der einzelnen Registerspalten ist im Folgenden erklärt:

- Quell-IP, Ziel-IP – Zeigt das IP-Adressenpaar, zwischen denen die Pakete ausgetauscht werden. Das Programm bestimmt automatisch den Standort jeder IP-Adresse, und je nach Ihren Landeseinstellungen, kann der Landesname oder die Landesflagge der IP-Adresse angezeigt werden. Weitere Informationen finden sie unter Einstellungen.

- Eingehend – Zeigt die Anzahl der eingegangenen Pakete.

- Ausgehend – Zeigt die Anzahl der ausgehenden Pakete.

- Sitzungen – Zeigt die Anzahl der vorhandenen TCP/IP-Sitzungen. Wenn keine TCP-Verbindungen vorhanden sind ist dieser Wert Null (Verbindungen kamen nicht zustande oder das Protokoll ist UDP/IP bzw. ICMP/IP).

- Ports – Zeigt die Ports des Quellcomputers (Sender), die für die TCP/IP-Verbindung genutzt werden bzw. für den Versuch des Verbindungsaufbaus. Diese Liste kann durchaus leer sein, wenn das verwendete Protokoll nicht TCP/IP ist. Ports können entweder als Zahlenwerte dargestellt werden oder als korrespondierender Servicename. Weitere Informationen finden Sie unter Einstellungen.

- Hostname – Zeigt den Hostnamen des Sendecomputers. Wenn dieser nicht aufgelöst werden kann, wird nichts angezeigt.

- Bytes – Zeigt die während der Sitzung übertragene Bytemenge an.

- Letztes Paket – Zeigt die Uhrzeit des während der Session zuletzt gesendeten/empfangenen Paketes an.

Einzelne Spalten können durch Rechtsklick auf die Spaltenüberschriften aus- und eingeblendet werden, oder im Menü Ansicht => Aktuelle IP-Verbindungsspalten. Die Spaltenreihenfolge kann durch Ziehen einer Spaltenüberschrift an eine neue Position geändert werden. Ein Rechtsklick auf das Register Aktuelle IP-Verbindungen öffnet ein Kontextmenü mit den folgenden Befehlen:

- Schnellfiltern – Findet die zwischen den ausgewählten IP-Adressen versendeten Pakete und zeigt die Pakete in einem neuen Fenster an. Dies geschieht auch, wenn Sie einen Doppelklick auf das Fenster ausführen.

- Kopieren – Kopiert die lokale und die Remote-IP-Adresse bzw. den Hostnamen in die Zwischenablage.

- Alle Ports anzeigen – Zeigt eine Liste aller Ports, die für die Kommunikation zwischen dem ausgewählten IP-Adressenpaar verwendet wurden. Dies ist nützlich, wenn viele Ports verwendet wurden und diese nicht in die entsprechende Spalte hineinpassen.

- Datentrasfer – Zeigt die Information über das Datentransfervolumen zwischen dem ausgewählten IP-Adressenpaar bzw. über die Uhrzeit des letzten Paketes.

- Gehe zu – Hiermit springen Sie schnell zum ersten/letzten Paket der ausgewählten Quell-/Ziel-IP-Adresse. Das Programm zeigt dabei das Register Pakete und setzt den Cursor auf das Paket, welches dem Kriterium entspricht.

- SmartWhois – sendet die ausgewählte Ausgangs-/Ziel-IP-Adresse zu SmartWhois, sofern dies auf Ihrem System installiert ist. SmartWhois ist eine selbstständige Anwendung, die von Tamosoft entwickelt wurde. Die Anwendung zeigt dabei automatisch die zu einer IP-Adresse gehörenden Informationen, wie die Domäne, den Netzwerknamen, das Land, den Bundesstaat bzw. den Bezirk und die Stadt. Dieses Programm kann von der Tamosoft-Webseite heruntergeladen werden.

- Kennname kreieren – Öffnet ein Fenster, in welchem Sie leicht zu merkende Kennname für die ausgewählten IP-Adressen wählen können.

- Aktuelle IP Verbindungen speichern unter – Ermöglicht die Speicherung der Inhalte des Bereichs Aktuelle IP-Verbindungen als HTML- Bericht.

- Aktuelle IP-Verbindungen löschen – Löscht den Inhalt des Registers.

- Weitere Statistiken – Zeigt ein Fenster mit den Datentransfer- und Protokollverteilungsstatiken.

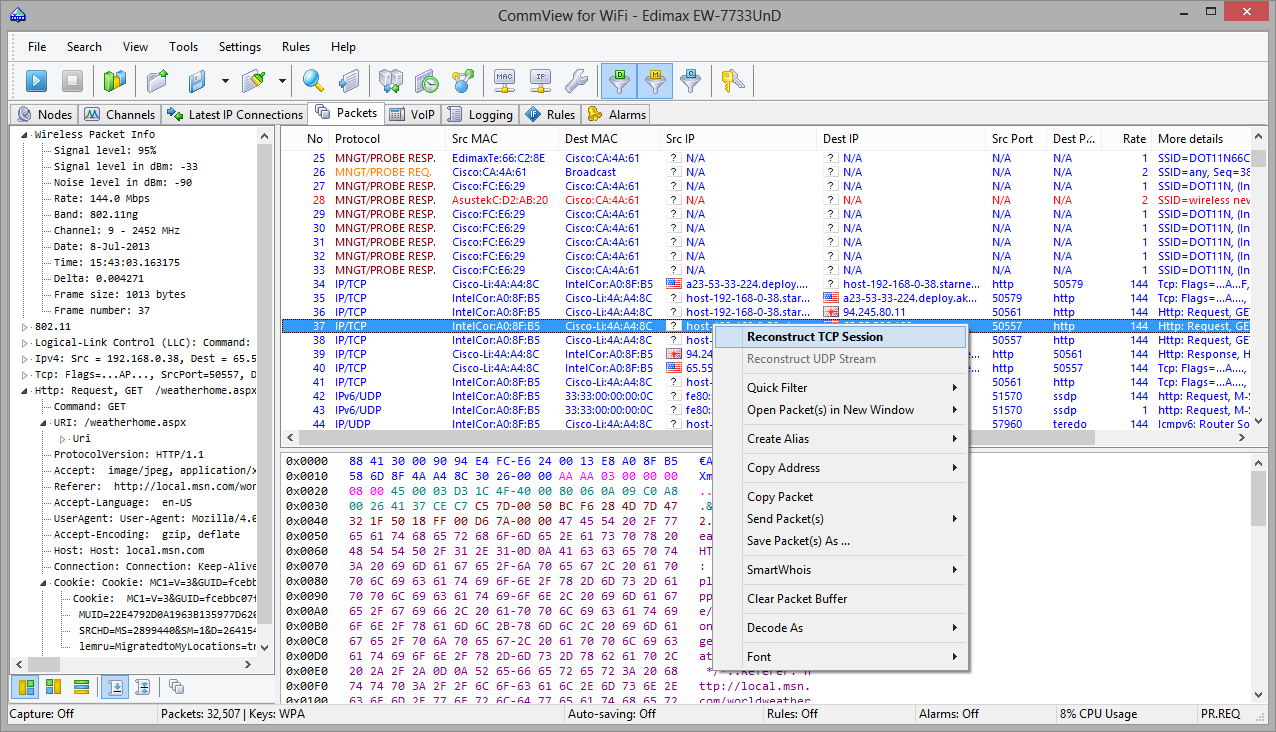

Pakete

Dieses Register dient zur Auflistung aller empfangenen Netzwerkpakete und zeigt detaillierte Informationen über das ausgewählte Paket.

Der obere Bereich zeigt eine Liste der empfangenen Pakete. Verwenden Sie diese Liste um ein Paket auszuwählen, dass Sie angezeigt und analysiert haben möchten. Wenn Sie ein Paket durch anklicken auswählen, zeigen die anderen Bereiche Informationen über dieses Paket.

Die Bedeutung der einzelnen Registerspalten ist im Folgenden erklärt:

- Nr. – Eine eindeutige Paketnummer.

- Protokoll – Zeigt das Paketprotokoll.

- Src MAC, Dest MAC – Zeigt die Quell- und Ziel-MAC-Adressen.

- BSSID – Zeigt die MAC-Adressen vom AP (wo zutreffend).

- Src IP, Dest IP – Zeigt die Quell- und Ziel-IP-Adresse (wo zutreffend).

- Src Port, Dest Port – Zeigt die Quell- und Ziel-Ports (wo zutreffend). Die Ports können numerisch oder als entsprechende Servicenamen angezeigt werden. Weitere Informationen finden Sie unter Einstellungen.

- Zeit/Delta – Zeigt die absolute oder Deltazeit des Pakets. Die Deltazeit ist dabei der Unterschied zwischen den absoluten Zeitangaben der letzten zwei Pakete. Der Wechsel zwischen beiden Zeitarten geschieht durch Ansicht => Paketspalten => Zeit anzeigen als.

- Größe – Zeigt die Paketgröße in Bytes. Diese Spalte ist standardmässig ausgeblendet.

- Signal – Zeigt die Signalstärke im hundertstel oder dBm Format. Mehr dazu unter Signalstärke.

- Rate – Zeigt die Datentransferrate in Megabits pro Sekunda an.

- Mehr Details – Zeigt die Zusammenfassung für jedes Paket.

- Fehler – Zeigt Fehlerinformationen. Siehe auch Hintergründe von CRC- und ICV-Fehlern für eine detailliertere Beschreibung. Diese Spalte ist standardmäßig ausgeblendet.

- RA IP – Wenn Sie Remote Agent(s) benutzen um die Daten zu sammeln, zeigt die Spalte die IP-Adresse vom Remote Agent, der das entsprechende Paket erfasst hat.

Einzelne Spalten können durch Rechtsklicken auf die Spaltenüberschriften aus- und eingeblendet werden, oder im Menü Ansicht => Paketspalten. Die Spaltenreihenfolge kann durch Ziehen einer Spaltenüberschrift an eine neue Position geändert werden.

Die kontinuierliche Paketanzeige kann mit Datei => Paketausgabe unterbrechen unterbrochen werden. In diesem Modus werden Pakete zwar empfangen, aber nicht im Register Paket analysiert. Dies ist nützlich, wenn Sie eher an den allgemeinen Statistiken als an einzelnen Paketen interessiert sind. Um die Echtzeitanzeige der Pakete wieder zu aktivieren klicken Sie auf Datei => Erfassung starten.

Der mittlere Bereich des Registers zeigt den Grobinhalt des Paketes, sowohl in Hexadezimaldarstellung als auch im Klartext. Im Klartext werden nichtdruckbare Zeichen durch Punkte ersetzt. Wenn im oberen Bereich Pakete ausgewählt wurden, zeigt der mittlere Bereich die Gesamtanzahl der ausgewählten Pakete an, ferner deren Gesamtgröße und den zeitlichen Abstand zwischen dem ersten und dem letzten Paket.

Der untere Bereich des Registers zeigt die entschlüsselten Paketdaten für das ausgewählte Paket. Dies enthält wichtige Informationen für Netzwerkexperten. Mit einem Rechtsklick auf den Bereich rufen Sie ein kontextsensitves Menü auf, dass es Ihnen ermöglicht die Knoten auf- oder zuzuklappen bzw. den ausgewählten Knoten oder alle zu kopieren.

Das Register Pakete beinhaltet ferner eine kleine Werkzeugleiste, wie unten gezeigt:

![]()

Sie können die Position des Dekoderfensters verändern, indem Sie auf einen der drei Button dieser Werkzeugleiste klicken (das Dekoderfenster kann unten, links- oder rechtsbündig ausgerichtet werden). Der vierte Button führt ein automatisches Scrollen in der Paketliste zum zuletzt empfangenen Paket durch. Der fünfte Button läßt das auswählte Paket weiterhin sichtbar bleiben (z. B. wenn neue Pakete ankommen). Der sechste Button ermöglicht Ihnen den Inhalt des aktuellen Paket-Buffers in einem neuen Fenster zu öffnen. Diese Funktionalität ist äußerst brauchbar bei schwerer Netzwerkbelastung, gerade wenn die Paketliste rasch scrollt und es schwierig ist, Pakete zu untersuchen, bevor Sie den sichtbaren Bereich wieder verlassen. Klicken auf diesen Button erzeugt einen Schnappschuss des Puffers, sodass Sie den Puffer in einem separaten Fenster untersuchen können. Sie können soviele Schnappschüsse erzeugen wie Sie möchten.

Ein Rechtsklick auf diePaketliste öffnet ein Kontextmenü mit den folgenden Befehlen:

- TCP-Sitzung rekonstruieren – Ermöglicht Ihnen die Rekonstruktion einer TCP Session ausgehend vom gewählten Paket; dabei öffnet sich ein Fenster, das die ganze Kommunikation zwischen zwei Hosts darstellt.

- Rekonstruiere UDP-Stream – Ermöglicht Ihnen vom ausgewählten Paket ausgehend, einen UDP-Stream zu rekonstruieren; es wird ein Fenster eingeblendet, in dem die gesamte Konversation zwischen zwei Hosts angezeigt wird.

- Schnellfiltern – Findet die zwischen zwei ausgewählten MAC- bzw. IP-Adressen oder Ports gesendeten Pakete und zeigt diese in einem neuen Fenster an.

- Paket(e) in neuem Fenster öffnen – Ermöglicht Ihnen ein oder mehrere Pakete, für eine komfortable Untersuchung, in einem neuen Fenster zu öffnen.

- Kennname anlegen – Öffnet ein Fenster in dem Sie leicht zu merkende Kennnamen den MAC- bzw. IP-Adressen zuordnen können.

- Kopiere Adresse – Kopiert die Quell-MAC-Adresse, Ziel-MAC-Adresse, Quell-IP-Adresse, oder die Ziel-IP-Adresse in die Zwischenablage.

- Kopiere Paket – Kopiert die Rohdaten des ausgewählten Paketes in die Zwischenablage.

- Paket(e) speichern unter – Speichert die Inhalte der ausgewählten Pakete in eine Datei. Dieser Dialog lässt Sie dabei das Format aus einer Dropdown-Liste auswählen.

- SmartWhois – Sendet die ausgewählte Quell-/Ziel-IP-Adresse zu SmartWhois, sofern dies auf Ihrem System installiert ist. SmartWhois ist eine selbstständige Anwendung, die von Tamosoft entwickelt wurde. SmartWohis ist in der Lage Informationen über jede IP-Adresse bzw. jeden Hostnamen auf der Welt zu erlangen. Die Anwendung zeigt dabei automatisch die zu einer IP-Adresse gehörenden Informationen, wie die Domäne, den Netzwerknamen, das Land, den Bundesstaat bzw. den Bezirk und die Stadt. Dieses Programm kann von der Tamosoft-Webseite heruntergeladen werden. Diese Option is für nicht-IP-Pakete deaktiviert.

- Packetpuffer leeren – Löscht die Inhalte des Programmspeichers. Der Inhalt des Registers Pakete wird auch gelöscht, so dass Sie nicht mehr die bisher erhaltenen Pakete ansehen können.

- Decodieren als – Für TCP- und UDP-Packete. Dies ermöglicht es, unterstützte Protokolle, welche nicht standardisierte Ports verwenden zu decodieren. Wenn z.B. Ihr SOCKS-Server auf Port 333 statt 1080 läuft, so können Sie ein Paket der SOCKS-Session wählen und dann über dieses Menü veranlassen, dass CommView for WiFi alle Pakete auf Port 333 als SOCKS-Pakete erkennt. Solche Protokollumbenennungen sind jedoch nicht permanent und nur aktiv bis das Programm beendet wird. Beachten Sie bitte, dass Sie Standardprotokollpaare nicht umdefinieren können. So kann CommView for WiFi Pakete auf Port 80 nicht als TELNET Pakete erkennen.

- Schrift – Erlaubt Ihnen die Schriftgröße für Paketanzeige zu verkleinern oder zu vergrößern, dies hat keine Auswirkung auf alle anderen Elemente der Bedienoberfläche.

Ausgewählte Pakete können über Drag&Drop auf den Desktop gezogen werden.

Logging

Dieses Register dient dem Speichern empfangener Pakete in eine Datei auf die Festplatte. CommView for WiFi speichert dabei die Pakete in einem eigenen Format mit der Endung NCF. Sie können diese Dateien jederzeit mit dem Logbetrachter anschauen bzw. einfach auf die NCF-Datei doppelklicken, um sie zu laden und zu decodieren. NCF ist ein offenes Format; Mehr dazu unter CommView-Logdateiformat für detaillierte NCF-Formatbeschreibungen.

Speichern und Verwalten

Mit diesem Bereich können Sie die empfangenen Pakete manuell abspeichern und abgespeicherte Dateien verbinden bzw. splitten. Alle im Speicher befindlichen Pakete oder ein ausgewählter Bereich können abgespeichert werden. Die Felde Von und Bis ermöglichen Ihnen die erfordeliche Reihe zu setzen, die sich auf Paketnummern basiert, wie im Register Pakete angezeigt ist. Klicken Sie auf Speichern unter… um einen Dateinamen auszuwählen. Um manuell mehrere NCF-Dateien in eine große Datei zu verbinden, klicken Sie auf Logs zusammenfügen… Um zu groß geratene NCF-Dateien zu splitten, klicken Sie auf Logs splitten… Das Programm wird Sie dann so führen, dass Sie die Dateien in der gewünschten Größe erhalten.

Autospeicherung

Wählen Sie diese Checkbox, damit das Programm die empfangenen Pakete automatisch bei der Ankunft abspeichert. Mittels des Feldes Maximale Verzeichnisgröße legen Sie die Größe der im Logverzeichnis gespeicherten Informationen fest. Wenn diese Größe überschritten wird werden zuerst die ältesten Daten überschrieben. Mit dem Feld Durchschnittliche Logdateigröße geben Sie die ungefähre Größe einer Logdatei vor. Wenn die Logdatei diese vorgegebene Größe erreicht, wird automatisch eine neue Logdatei erzeugt. Um das standardmässige Logverzeichnis zu ändern, wählen Sie mittels Log Speichern unter: einen neuen Pfad.

Wenn Sie ein wichtiges empfangenes Datenpaket lange aufbewahren wollen, sollten Sie es nicht im Standardlogpfad ablegen, denn es könnte durch neuere Daten überschrieben werden. Verschieben Sie die Datei zur Aufbewahrung in ein anderes Verzeichnis.

Bedenken Sie, dass das Programm nicht automatisch jedes Paket nach dessen Empfang abspeichert. Dies bedeutet, wenn Sie die Logdateien in Echtzeit ansehen, die letzten Pakete fehlen können. Um den Puffer in die Logdateien zu schreiben, klicken Sie entweder Erfassung stoppen oder deaktivieren Sie die Checkbox Autospeicherung.

WWW-Zugriff-Protokollierung

Aktivieren Sie diese Checkbox um das Logging von HTTP-Sitzungen zu starten. Mittels des Feldes Maximale Dateigröße begrenzen Sie die Größe der Logdatei. Wenn diese Grenze überschritten wird, werden zuerst die ältesten Logdateien überschrieben. Um den Standardlogdateinamen bzw. -pfad zu ändern, klicken Sie auf die Funktion Logdateien speichern unter: und wählen Sie dann einen neuen Namen. Logdateien können im HTML - oder TXT-Format erzeugt werden. Mittels eines Klicks auf Konfiguration… können Sie die Standard-Logging-Optionen ändern. Sie können die Portnummer für den HTTP-Zugang ändern (der Standardwert von 80 funktioniert vielleicht nicht bei Ihnen, da Sie hinter einem Proxy sind) und bestimmte Datentypen ausschließen (in der Regel ist es sinnlos, etwas anderes als HTML-Seiten zu speichern; deswegen empfiehlt es sich, die URLs von Bildern aus der Logdatei auszuschließen).

Logbetrachter

Der Logbetrachter ist ein Werkzeug zum Betrachten und Erforschen von Dateien, die von CommView for WiFi oder anderen Paket-Analyzern gesammelt wurden. Es hat die Funktionaltiät des Registers Pakete im Hauptfenster, im Unterschied zum Register Pakete, zeigt der Logbetrachter geladene Pakete von auf der Festplatte befindlichen Dateien eher an als die in Echtzeitanzeige erfassten Pakete.

Um den Logbetrachter zu öffnen klicken Sie im Hauptfenster auf Datei => Logbetrachter oder doppelklicken Sie auf eine CommView for WiFi Erfassungsdatei, die Sie bereits abgespeichert haben. Sie können beliebig viele Logbetrachterfenster öffnen, und jedes davon kann zur Analyse eines oder mehrerer Dateien heranziehen.

Der Logbetrachter kann auch zur Analyse von Dateien auch anderer Paket-Analyzer und Personal Firewalls benutzt werden. In der aktuellen Version können Dateien aus Network Instruments Observer®-Network General Sniffer® for DOS/Windows-, Microsoft® NetMon-, WildPackets EtherPeek™-, AiroPeek™-, Wireshark/Tcpdump- und Wireshark/pcapng-Formate importiert werden. Diese Formate werden auch oft in Drittherstellerprodukten verwendet. Der Protokollbetrachter besitzt die Fähigkeit Paketdaten durch Dateierzeugung in Network Instruments Observer®-, Network General Sniffer® für DOS/Windows-, Microsoft® NetMon-, WildPackets EtherPeek™-, AiroPeek™-, Wireshark/Tcpdump und Wireshark/pcapng-Formate zu erzeugen, aber auch im eigenen CommView-Format.

Die Verwendung des Logbetrachters ist analog zum Register Pakete im Hauptfenster; Mehr dazu im Kapitel Pakete.

Logbetrachtermenü

Datei

- CommView Logs laden – Öffnet eine oder mehrere CommView-Erfassungsdateien.

- Logs importieren – Importiert Dateien aus anderen Paket-Analyzern.

- Logs exportieren – Exportiert die angezeigten Pakete in andere Formate.

- Fenster leeren – Löscht den Inhalt der Paketliste.

- Statistiken generieren – Lässt CommView-Statistiken über die im Logbetrachter befindlichen Pakete erzeugen. Ferner können auch die im Statiskfenster angezeigten Daten gelöscht werden. Diese Funktion zeigt keine Zeitreihenanalyse. Sie zeigt nur Summen, Protokollkarten und LAN-Host-Tabellen.

- An VoIP-Analyser senden – sendet alle Paket vom aktuellen Protokollanzeigefenster zu einem neuen VoIP-Protokollanzeigefenster für eine VoIP-spezifische Analyse.

- Fenster schliessen – Schließt das Fenster.

Suchen

- Finde Paket – Dieser Dialog ermöglicht es Pakete zu finden, die einen bestimmten Text enthalten.

- Gehe zu Paket Nummer – Mit diesem Dialog springen Sie zu einer definierten Paketnummer.

Regeln

- Anwenden – Wendet die aktuellen Regeln auf die im Logbetrachter gezeigten Pakete an. Als Folge werden die nicht mehr passenden Pakete gelöscht. Dies ändert jedoch nicht die gespeicherte Datei.

- von Datei… – Analog zu Anweden, allerdings verwenden Sie hier ein bereits gespeichertes Regelset (RLS-Datei) anstatt der aktuellen Regeln.

Regeln

CommView for WiFi erlaubt Ihnen die Definition von zwei Regeltypen:

- Der erste Typ (Wireless-Regeln) ermöglicht es, auf dem Wireless-Pakettyp basierende Pakete zu filtern:Daten-,Management- und Kontrollpakete. Um den Empfang dieses Pakettyps zu aktivieren/deaktivieren, verwenden Sie im Programmmenü Regeln bzw. die entsprechenden Werkzeugleisten-Buttons. Ferner können Sie mit dem Menü Ignoriere Beacons den Empfang von Beacon-Paketen ein- bzw. abschalten.

- Der zweite Typ (Klassische Regeln) ermöglicht es, Pakete nach vielen Kriterien zu filtern, wie der Portnummer oder der MAC-Adresse. Um diesen Regeltyp zu verwenden, gehen Sie im Hauptfenster in das Register Regeln. Wenn eine oder mehrere Regeln festgelegt werden, filtert das Programm die Pakete danach und zeigt dann nur die regelkonformen Pakete an. Wenn eine Regel gewählt ist, wird die entsprechende Seite mit hervorgehobenem Font angezeigt.

Im Statusbalken des Programms wird die Anzahl der aktiven klassischen Regeln angezeigt. Bitte beachten Sie, dass dies nicht die Anzahl der aktiven WLAN-Regeln zeigt, da der Status der Werkzeugleiste (Ein/Aus) klar zeigt, ob eine solche Regel aktiv ist oder nicht. Wireless-Regeln werden vor allen anderen Dingen aktiv. Jedes erfasste Paket muss zuerst die Wireless-Regeln passieren bevor ein weiterer Prozess stattfindet. So wird z. B. kein Paket durch das Programm angezeigt, wenn keiner der drei Wireless-Werkzeugleisten-Buttons betätigt wurde.

Sie können mittels der Regeln im Programmmenü Ihre Regeleinstellungen in einer Datei speichern und später wieder laden.

Da WLAN-Verkehr oft eine große Zahl von Datenpaketen erzeugt, empfehlen wir die Verwendung von Regeln, um nicht benötigte Pakete auszuschließen. Dadurch werden die benötigten Systemressourcen gesenkt. Wenn Sie eine Regel aktivieren bzw. deaktivieren wollen, wählen Sie den entsprechenden Teil im linken Teil des Fensters (z. B. IP-Adressen oder Ports) und deaktivieren Sie die Checkbox, die zur Regel gehört (z. B. Aktiviere IP-Adressenregeln bzw. Aktiviere Portregeln). Die verfügbaren Regeltypen sind unten beschrieben.

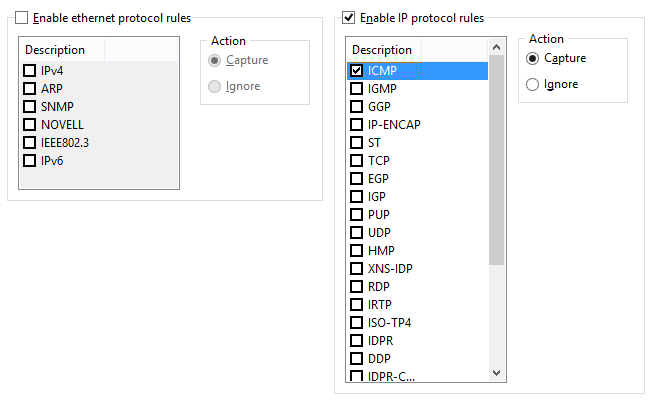

Protokolle

Der Dialog ermöglicht das Ignorieren/Empfangen von Paketen basierend auf den Ethernet (Layer 2)- und IP (Layer 3)-Protokollen.

Dieses Beispiel zeigt, wie man nur ICMP- und UDP-Pakete empfängt. Alle anderen Pakete der IP-Familie werden ignoriert.

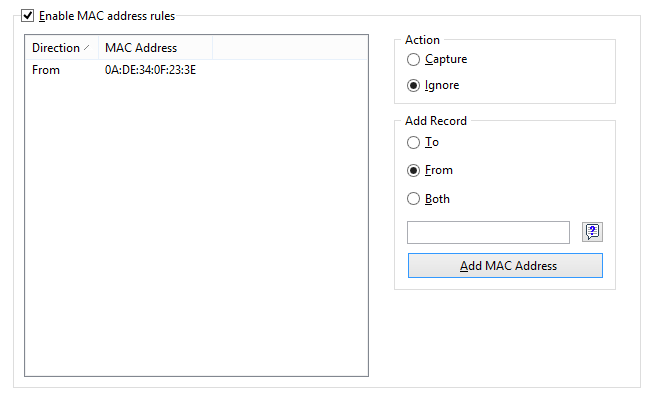

MAC-Adressen

Der Dialog ermöglicht das Empfangen/Ignorieren von Paketen basierend auf MAC-Adressen (Hardware). Fügen Sie eine MAC-Adresse in das Eingabefeld Datensatz hinzufügen ein, wählen die Richtung (Nach, Von oder Beides) und klicken auf MAC-Adresse hinzufügen. Die neue Regel wird angezeigt. Wählen Sie die durchzuführende Aktion, wenn ein neues Paket verarbeitet wird: Das Paket kann ignoriert oder erfasst werden. Sie können auch auf den Button MAC-Kennname klicken, um eine Liste der Kennnamen zu erhalten. Doppelklicken Sie auf einen Kennnamen, den Sie hinzufügen wollen. Die MAC-Adresse wird der Eingabeliste hinzugefügt.

Dieses Beispiel zeigt, wie man das Programm Pakete ignorieren läßt, die von 0A:DE:34:0F:23:03E kommen. Alle Pakete von anderen MAC-Adressen werden empfangen.

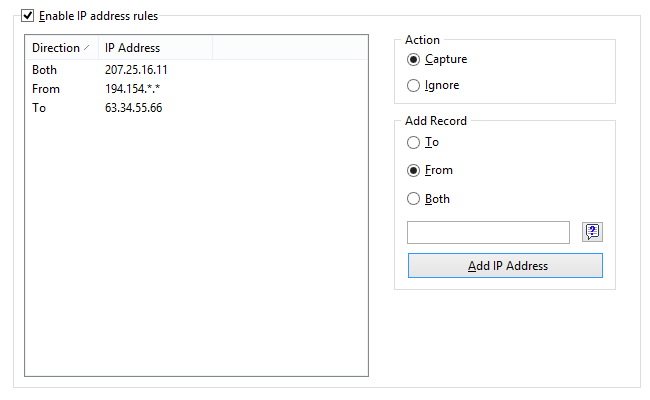

IP-Adressen

Mit diesem Dialog können Pakete basierend auf IP-Adressen ignoriert oder empfangen werden. Geben Sie einfach eine IP- oder IPv6-Adresse im Bereich Datensatz hinzufügen ein, wählen die Richtung (Nach,Von oder Beides) und klicken dann auf IP-Adresse hinzufügen. Sie können dabei für IP-Blöcke sogenannte Wildcards (Platzhalter) verwenden. Die neue Regel wird angezeigt. Wählen Sie die durchzuführende Aktion, wenn ein neues Paket verarbeitet wird: Das Paket kann ignoriert oder erfasst werden. Über den Button IP-Kennname können sie eine Liste von Kennnamen erhalten; Doppelklicken Sie auf den Kennnamen, den Sie hinzufügen wollen und die entsprechende IP-Adresse wird der Eingabeliste hinzugefügt.

In diesem Beispiel zeigen wir wie Sie die Pakete definieren können, die an 63.34.55.66 gehen bzw. von 207.25.16.11 und von allen Adressen im Bereich 194.154.0.0 und 194.154.255.255 kommen. Alle Pakete, die von anderen Adressen kommen, werden ignoriert. Da im IP-Protokoll IP-Adressen verwendet werden, würde eine solche Konfiguration alle Nicht-IP-Pakete automatisch ignorieren. Die Benutzung von IPv6-Adressen erfordert Windows XP oder höher und die IPv6-Stapelung muss installiert sein.

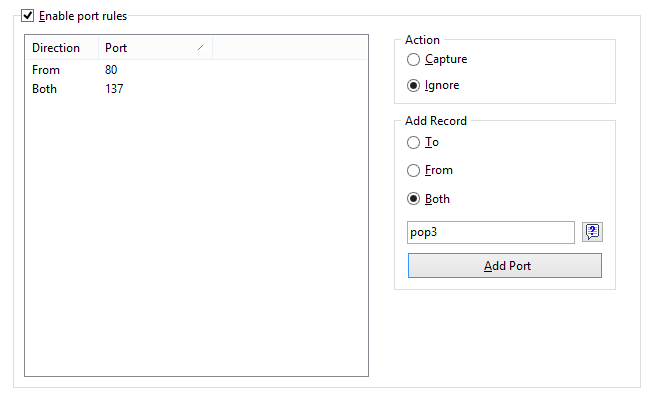

Ports

Der Dialog ermöglicht das Ignorieren oder Empfangen von Paketen über Ports. Fügen Sie einfach eine Portnummer im Bereich Datensatz hinzufügen ein, wählen dann die Richtung (Nach, Von oder Beides) und klicken Port hinzufügen an. Die neue Regel wird angezeigt. Wählen Sie die durchzuführende Aktion, wenn ein neues Paket verarbeitet wird: Das Paket kann ignoriert oder erfasst werden. Betätigen Sie den Button Port Referenz um eine Liste aller bekannten Ports zu erhalten. Doppelklicken Sie auf den Port, den Sie hinzufügen wollen und seine Portnummer wird der Eingabeliste hinzugefügt. Ports können als Text eingegeben werden, z. B. http oder pop3. Das Programm wird dann den Portnamen in einen numerischen Wert umwandeln.

In diesem Beispiel sehen Sie, wie Sie das Programm dazu bringen Pakete von Port 80 kommend bzw. zu Port 137 gehend zu ignorieren. Diese Regel verhindert, dass CommView for WiFi eingehenden HTTP-Verkehr bzw. ein- und ausgehenden NETBIOS NAME Service-Verkehr anzeigt. Alle von oder zu anderen Ports gehende Pakete werden aber angezeigt.

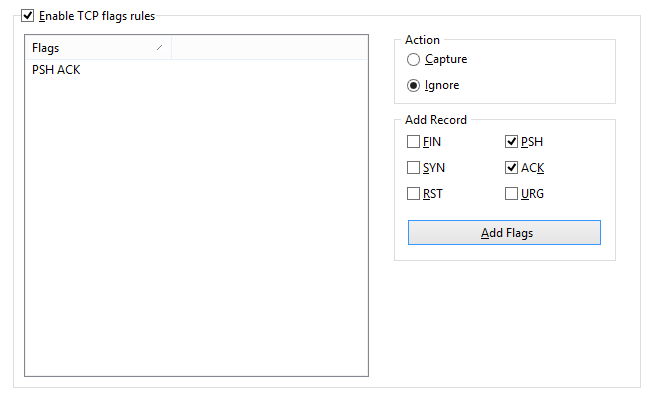

TCP-Flags

Der Dialog ermöglicht das Ignorieren oder Empfangen von Paketen basierend auf TCP-Flags. Wählen Sie eine oder mehrere Checkboxen im Bereich Datensatz hinzufügen und klicken Sie dann auf Flags hinzufügen. Die neue Regel wird angezeigt. Wählen Sie die durchzuführende Aktion, wenn ein neues Paket mit einem vorgegebenen TCP-Flag bearbeitet wird: Das Paket mit den kann ignoriert oder erfasst werden.

In diesem Beispiel sehen Sie, wie das Programm TCP-Pakete mit dem PSH ACK-Flag ignoriert. Alle Pakete mit anderen PCP-Flags werden empfangen.

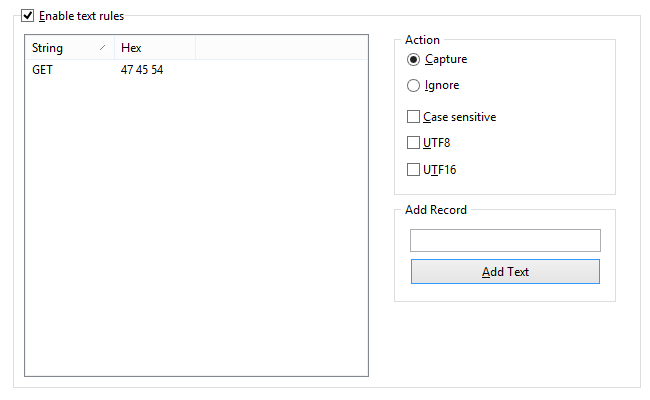

Text

Der Dialog ermöglicht den Empfang von Paketen, die einen bestimmten Text enthalten. Fügen Sie den Text-String im Bereich Datensatz hinzufügen ein und klicken Sie dann auf Text hinzufügen. Die neue Regel wird angezeigt. Wählen Sie die durchzuführende Aktion, wenn ein neues Paket verarbeitet wird: Das Paket kann ignoriert oder erfasst werden.

In diesem Beispiel sehen Sie, wie man das Programm dazu bringt, nur Pakete zu empfangen, die "GET" enthalten. Wählen Sie die Checkbox Gross-/Kleinschreibung unterscheiden, wenn die Groß- und Kleinschreibung beachtet werden soll. Wählen Sie die Checkbox UTF8 oder UTF16, wenn Sie möchten, dass die Regel mit der jeweiligen Kodierung Ihres Textes übereinstimmt. Alle Pakete, die nicht den genannten Text enthalten, werden nun ignoriert. Wenn Sie eine Regel erstellen möchten, die auf hexadezimalen Bytesequenzen basiert, wenn der Text nicht druckfähig ist (z.B. 0x010203), sehen Sie im Kapitel Erweiterte Regeln nach.

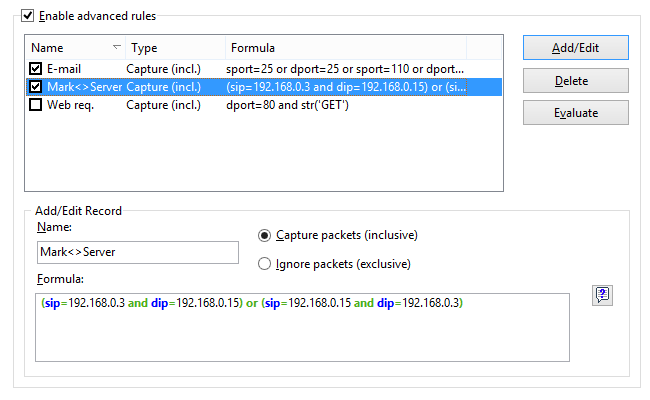

Für Fortgeschrittene

Erweiterte Regeln sind die mächtigsten und flexibelsten Regeln, die es Ihnen ermöglichen komplexe Filter basierend auf Bool’scher Logik zu implementieren. Eine detaillierte Hilfe zu der erweiterten Regeln finden Sie im Kapitel Erweiterte Regeln.

Erweiterte Regeln

Erweiterte Regeln sind die mächtigsten und flexibelsten Regeln, die es Ihnen ermöglichen komplexe Filter basierend auf Bool’scher Logik zu implementieren. Um diese zu nutzen brauchen Sie grundlegende Kenntnisse in Mathematik und Logik. Die Regelsyntax ist aber leichtverständlich.

Übersicht

Um eine neue Regel hinzuzufügen müssen Sie einen beliebigen Namen im Eingabefeld Name eingeben, wählen Sie dann die Aktion Pakete erfassen/ignorieren. Geben Sie eine Formel nach der weiter unten erklärten Syntax ein und klicken anschließend auf Hinzufügen/Editieren. Die neue Regel wird hinzugefügt und ist augenblicklich aktiv. Es können beliebig viele Regeln hinzugefügt werden. Es sind jedoch nur die Regeln aktiv, die eine aktivierte Checkbox neben ihrem Namen haben. Die Regeln können über die entsprechenden Checkboxen aktiviert/deaktiviert werden. Zum endgültigen Löschen von Regeln verwenden Sie den Button Löschen. Wenn mehrere Regeln aktiv sind, können Sie das Ergebnis abschätzen, indem Sie Auswerten anklicken. Mehrere aktive Regeln werden über den logischen OR-Operator gekoppelt, wenn Sie also drei aktive Regeln haben, nennen wir sie REGEL1, REGEL2 oder REGEL3, ist das Ergebnis gültig, sobald mindestens eine der drei Regeln zutrifft. Wenn Sie auch negative ("Ignore") Regeln benutzen, werden sie über den logischen AND-Operator dem Ergebniss eingefügt, weil die Kopplung der negativen Regeln über den OR-Operator keinen Sinn hat.

Syntax Beschreibung

Schauen Sie in die 802.11 Standardspezifikationen für detaillierte Informationen zu den 802.11 Paket-Header-Feldern und den von ihnen akzeptierten Werten.

- dir – Paketrichtung. Mögliche Werte sind in (inbound), out (outbound), und pass (pass-through). Dieses Schlüsselwort ist nur für die Kompatiobillität mit der nichtdrahtlosen Standardausgabe von CommView for WiFi. In CommView for WiFi gibt es keine inbound oder outbound Pakete, da Ihr Adapter nicht am Datenaustausch teilnimmt und nur passiv die durchgehenden Pakete überwacht.

- etherproto – Ethernet Protokol, das 13. und 14. Byte des Paketes. Erlaubte Werte sind Zahlen (wie etherproto!=0x0800 für IP) oder allgemeine Kennnamen (wie etherproto=ARP, was gleichwertig zu 0x0806 ist).

- ipproto – IP Protokoll. Erlaubt sind Zahlen (wie ipproto=0x06 für TCP) oder allgemeine Kennnamen (wie ipproto=UDP, was gleichwertig zu 0x11 ist).

- smac – Quell-MAC-Adresse. Erlaubt sind hier MAC-Adressen in Hexnotation (wie smac=00:00:21:0A:13:00F) oder benutzerdefinierte Kennnamen.

- dmac – Ziel-MAC-Addresse

- sip – Quell-IP- oder IPv6-Adresse. Erlaubt sind IP-Adressen in Punktnotation (wie sip=192.168.0.1), IP-Adressen mit Wildcards (wie sip!=*.*.*.255), ausgenommen für IP6-Adressen, Netzwerkadressen mit Subnet-Masken (wie sip=192.168.0.4/255.255.255.240 oder sip=192.168.0.5/28), IP-Bereiche (wie sip von 192.168.0.15 bis 192.168.0.18 oder sip in 192.168.0.15 .. 192.168.0.18) oder benutzerdefinierte Kennnamen. Die Benutzung von IPv6-Adressen erfordert Windows XP oder höher und die IPv6-Stapelung muss installiert sein.

- dip – Ziel-IP-Adresse.

- sport – Ausgangs-Port für TCP- und UDP-Pakete. Erlaubt sind Zahlen (wie sport=80 für HTTP), Bereiche (wie sport von 20 bis 50 oder sport in 20..50 für alle Portnummer zwischen 20 und 50) oder die vom Betriebssystem definierten Kennnamen (wie sport=ftp, was gleichwertig zu 21 ist). Um die Liste aller Betriebssystemkennnamen zu erhalten klicken Sie bitte auf Ansicht => Portreferenz.

- dport – Ziel-Port für TCP- und UDP-Pakete.

- flag – TCP flag. Erlaubt sind Zahlen (wie 0x18 für PSH ACK) oder ein bzw. mehrere der folgenden Zeichen: F (FIN), S (SYN), R (RST), P (PSH), A (ACK) und U (URG) oder das Schlüsselwort has (ist). Dies bedeutet, dass das Flag einen bestimmten Wert enthält. Beispiele: flag=0x18, flag=SA, flag has F.

- size – Paketgröße. Erlaubt sind Zahlen (wie size=1514) oder Bereiche (wie size from 64 to 84 oder size in 64..84 für jede Größe zwischen 64 und 84).

- str – Paketinhalt. Wählen Sie dieses Argument, wenn das Paket einen bestimmten String enthalten muß. Es gibt drei Argumente: string, position und case sensitivity (Groß-/Kleinschreibung beachten). Das erste Argument ist ein String, wie 'GET'. Das zweite Argument ist eine Zahl, welche die Stringposition (Offset) im Paket festlegt. Das Offset ist nullbasierend, d. h. wenn Sie das erste Byte des Paketes suchen, muss der Offsetwert 0 sein. Wenn das Offset ohne Bedeutung ist, wählen sie –1. Das dritte Argument legt die Bedeutung der Groß-/Kleinschreibung fest. Es ist entweder false (case-insensitive) oder true (case-sensitive). Das zweite und dritte Argument sind optional. Wenn hier nichts eingetragen wird ist der Standardwert –1 und die case-sensitivity Einstellung ist false. Beispiele: str('GET',-1,false), str('GET',-1), str ('GET').

- hex – Paketinhalt. Verwenden Sie diese Funktion, wenn das Paket bestimmte Hexadezimalwerte enthalten muß. Diese Funktion hat zwei Argumente: Hexmuster und Position. Das erste Argument ist ein Hexwert, wie 0x4500. Das zweite Argument ist eine Zahl, welche die Musterposition (Offset) im Paket definiert. Das Offset ist nullbasierend, d. h. wenn Sie das erste Byte des Paketes suchen, muss der Offsetwert 0 sein. Wenn das Offset ohne Bedeutung ist, wählen sie –1. Das zweite Argument ist optional, wenn es weggelassen wird, ist die Standardeinstellung –1. Beispiele: hex(0x04500, 14), hex(0x4500, 0x0E), hex (0x010101).

- bit – Paketinhalt. Mit dieser Funktion ermitteln Sie, ob ein bestimmtes Bit eines definierten Offsets auf 1 gesetzt ist, so dass die Funktion true ausgegeben wird. Sollte das definierte Bit 0 sein oder außerhalb der Paketgrenzen liegen, so ergibt die Funktion false. Diese Funktion hat zwei Argumente: Bit-Index und Byte-Position. Das erste Argument ist der Bit-Index im Byte. Die erlaubten Werte sind hier im Bereich 0-7. Der Index ist nullbasierend, d. h. wenn Sie das 8. Bit suchen ist der Indexwert 7. Das zweite Argument ist die Zahl, die die Byte-Position (Offset) im Paket definiert. Das Offset ist nullbasierend, d. h. wenn Sie auf das 1. Byte im Paket schauen, muss der Offset-Wert 0. Beide Argumente sind zwingend notwendig. Beispiele: bit(0, 14) , bit(5, 1).

- ToDS, FromDS, MoreFrag, Retry, Power, MoreData, WEP, Order, Ftype, FsubType, Duration, FragNum, SeqNum – Zur Verwendung der 802.11-Paket-Header-Felder innerhalb der Erweiterten Regeln. Die Operatorennamen passen zu den in den 802.11-Standards festgelegten Paket-Header-Feldern. Die erlaubten Werte für ToDS, FromDS, MoreFrag, Retry, Power, MoreData, WEP und Order sind 0 oder 1. Für Ftype, FsubType, Duration, FragNum und SeqNum Operatoren sind auch andere numerische Werte gültig.

Die oben genannten Schlüsselwörter können mit den folgenden Operatoren verwendet werden:

- and – Bool’sche Verknüpfung.

- or – Bool'sche Unterscheidung.

- not – Bool'sche Verneinung.

- = – gleich.

- != – ungleich.

- <> – ungleich.

- > – größer als.

- < – kleiner als.

- ( ) – Runde Klammer, Operatorenvorrangsregel.

Zahlen entweder in Dezimal- oder Hexadezimalschreibweise. In der Hexnotation muß 0x vor jeder Zahl stehen, z. B. 15 oder 0x0F.

Beispiele

Folgende Beispiele zeigen die Regelsyntax. Jede Regel besitzt einen Kommentar zur Regelerklärung. Die Kommentare folgen nach zwei Schrägstrichen.

- (smac=00:00:21:0A:13:00E or smac=00:00:21:0A:13:00F) and etherproto=arp // Empfängt die ARP-Pakte, die von den zwei Computern 00:00:21:0A:13:00E und 00:00:21:0A:13:00F gesendet werden.

- ipproto=udp and dport=137 // Empfängt die UDP-/IP-Pakete die an Port 137 gesendet werden.

- dport=25 and str('RCPT TO:', -1, true) // Empfängt die TCP/IP- oder UDP/IP-Pakete, welche "'RCPT TO:" enthalten und die den Ziel-Port 25 haben.

- not (sport>110) // Empfängt alle Pakete, außer denen, deren Quell-Port größer als 110 ist.

- (sip=192.168.0.3 and dip=192.168.0.15) or (sip=192.168.0.15 and dip=192.168.0.3) // Empfängt nur die IP-Pakete, die zwischen den Maschinen 192.168.0.3 und 192.168.0.15 ausgetauscht werden. Alle anderen Pakete werden ignoriert.

- ((sip from 192.168.0.3 to 192.168.0.7) and (dip = 192.168.1.0/28)) and (flag=PA) and (size in 200..600) // Empfängt die TCP-Pakete, deren Größe zwischen 200 und 600 Bytes ist und die aus dem IP-Bereich 192.168.0.3 - 192.168.0.7 kommen, deren IP-Zieladresse im Bereich 192.168.1.0/255.255.255.240 liegt und deren TCP-Flag PSH ACK ist.

- Hex(0x0203, 89) and (dir<>in) // Empfängt die Pakete, die 0x0203 im Offset 89 enthalten und deren Paketrichtung nicht inbound ist.

- not(ftype=0 and fsubtype=8) // Ignoriert Managementpakete des Beacon-Typs.

- ftype=2 and wep=1 // Empfängt unverschlüsselte Pakete.

- MoreFrag=0 and FragNum=0 // Empfängt unfragmentierte Pakete.

Alarme

Dieser Dialog ermöglicht es Alarme zu erzeugen, die Sie über bestimmte Ereignisse informieren, wie verdächtige Pakete, starke Bandbreitennutzung, unbekannte Adressen usw. Solche Alarme sind sehr nützlich, wenn Sie das Netzwerk auf bestimmte verdächtige Ereignisse überwachen, wie auffällige Bytemuster in den empfangenen Paketen, Portscans oder unerwartete Hardwareverbindungen.

Die Alarme können nur von gefilterten Paketen ausgelöst werden. Wenn Sie z. B. das Programm so konfigurieren, dass es UDP-Pakete ausfiltert und andererseits die Alarmfunktion so einstellen, dass sie durch UDP-Pakete ausgelöst wird, so wird der Alarm nie ausgelöst.

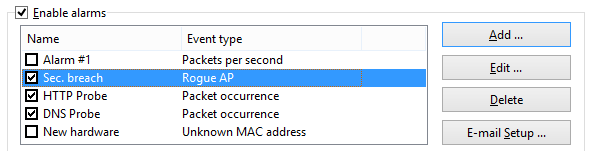

Alarme werden über die folgende Liste verwaltet:

Jede Zeile entspricht einem separaten Alarm und diee Checkbox daneben zeigt, ob der Alarm gegenwärtig aktiv ist. Wenn ein Alarm ausgelöst wird verschwindet die Checkbox. Um einen deaktivierten Alarm wieder zu aktivieren markieren Sie erneut die Checkbox neben dem Alarmnamen. Um alle Alarme zu deaktivieren, leeren Sie die Liste Alarme aktivieren. Um einen neuen Alarm zu editieren oder zu löschen verwenden Sie bitte die gleichnamigen Buttons im rechten Teil des Dialogs. Mittels der Schaltfläche E-Mail-Setup können Informationen zu Ihrem SMTP-Server eingegeben werden, wenn Sie E-Mail-Benachrichtigung wünschen (siehe unten).

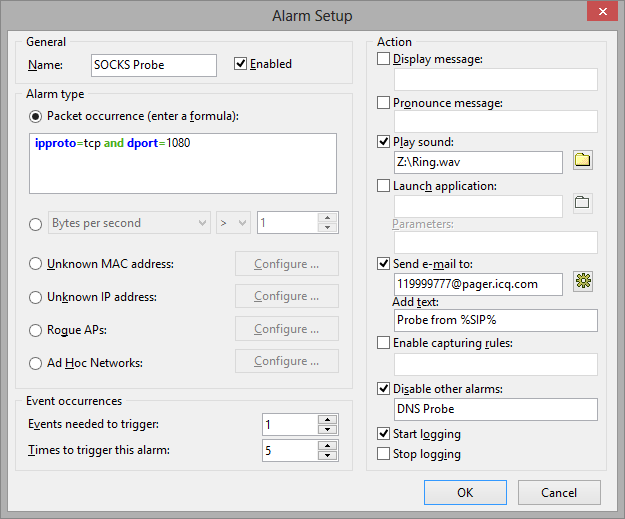

Das Alarmeinstellungsfenster wird unten gezeigt:

Das Feld Name sollte für die Beschreibung der Alarmfunktion genutzt werden. Aktivieren Sie die Checkbox Aktiviert wenn der Alarm nach dem Hinzufügen/Editieren bei Beendigung des Setup aktiviert werden soll. Diese Checkbox entspricht der in der Alarmliste. Mit dem Auswahlbereich Alarm Typ wählen Sie einen von zehn Alarmen aus:

- Paket-Ereignis – CommView for WiFi löst den Alarm aus, wenn es ein Paket empfängt, das einer bestimmten Formel entspricht. Die Formelsyntax entspricht der Syntax für die Fortgeschrittenenregeln. Mehr dazu unter Erweiterte Regeln.

- Bytes/Sekunde – Der Alarm wird ausgelöst, wenn die Byteanzahl/Sekunde einen Grenzwert über- bzw. unterschreitet. Bitte beachten Sie, dass der Wert in Bytes eingegeben werden muss, so dass bei einem gewünschten Alarm ab 1 Mbyte/Sekunde ein Wert von 1000000 eingegeben werden muss.

- Pakete/Sekunde – Der Alarm wird ausgelöst, wenn die Anzahl der Pakete/Sekunde einen Grenzwert über- bzw. unterschreitet.

- Broadcasts/Sekunde – Der Alarm wird ausgelöst, wenn die Anzahl der Broadcast-Pakete/ Sekunde einen Grenzwert über- bzw. unterschreitet.

- Multicasts/Sekunde – Der Alarm wird ausgelöst, wenn die Anzahl der Multicast-Pakete/Sekunde einen Grenzwert über- bzw. unterschreitet.

- CRC Fehler/Sekunde – Der Alarm wird ausgelöst, wenn die Anzahl der CRC-Fehler/Sekunde einen Grenzwert über- bzw. unterschreitet.

- Erneute Versuche/Sekunde – Der Alarm wird ausgelöst, wenn die Anzahl der Retry-Versuche (erneut Probieren)/Sekunde einen Grenzwert über- bzw. unterschreitet.

- Unbekannte MAC-Adresse – Der Alarm wird ausgelöst, wenn CommView for WiFi ein Paket von einer unbekannten Quell- oder zu einer unbekannten Ziel-MAC-Adresse empfängt. Mittels der Schaltfläche Konfiguration können Sie eine bekannte MAC-Adresse eingeben. Dieser Alarm ist nützlich, um neue unautorisierte Geräte zu erkennen, die mit Ihrem WLAN verbunden sind.

- Unbekannte IP-Adresse – Der Alarm wird ausgelöst, wenn CommView for WiFi ein Paket mit einer unbekannten Quell- oder Ziel-IP-Adresse oder IPv6-Adresse empfängt. Mittels des Buttons Konfigurieren können Sie eine bekannte IP-Adresse eingeben. Dieser Alarm ist nützlich, um unautorisierte IP-Verbindungen hinter einer Firmen-Firewall zu entdecken. Die Benutzung von IPv6-Adressen erfordert Windows XP oder höher und die IPv6-Stapelung muss installiert sein.

- Nicht autorisierter AP – Der Alarm wird ausgelöst, wenn CommView for WiFi ein Beacon-Paket von einem unbekannten Accesspoint empfängt. Mittels des Konfigurationsbutton Konfiguration können Sie die MAC-Adresse eines bekannten Accesspoints eingeben. Dieser Alarm ist nützlich, um unautorisierte Accesspoints zu entdecken.

- Ad-Hoc-Netzwerk – Der Alarm wird ausgelöst, wenn CommView for WiFi ein Beacon-Paket von einer unbekannten Ad-Hoc-Station empfängt. Benutzen Sie den Button Konfigurieren um MAC-Adressen bekannter Ad-Hoc-Stationen einzugeben. Dieser Alarmtyp ist nützlich zum Aufspüren unautorisierter Benutzung von Ad-Hoc-Netzwerken.

Das Eingabefeld Erford. Anzahl Ereignisse für Alarm: Ermöglicht Ihnen den Schwellenwert für die Ereignisanzahl festzulegen, um einen Alarm auslösen zu lassen. Wenn Sie z. B. einen Wert von 3 wählen, wird ein Alarm erst ausgelöst, wenn das entsprechende Ereignis dreimal auftaucht. Wenn Sie einen bereits existierenden Alarm editieren, wird der Zähler auf Null zurückgesetzt.

Das Eingabefeld Max. Anzahl Auslösungen des Alarms: Ermöglicht es Ihnen die Anzahl der Alarme festzulegen, bevor diese deaktiviert werden. Standardmäßig ist hier der Wert gleich 1, so dass nach der Alarm nach dem ersten Paketereignis deaktiviert wird. Wenn Sie diesen Wert erhöhen, wird CommView for WiFi ihn mehrmals auslösen. Wenn Sie einen Alarm editieren, wird der Zähler auf Null zurückgesetzt.

Im Bereich Aktion wählen sie die mit dem Alarm auszulösenden Ereignisse. Die folgenden Aktionen sind erhältlich:

%SMAC% – Quell-MAC-Adresse

%DMAC% – Ziel-MAC-Adresse

%SIP% – Quell-IP-Adresse

%DIP% – Ziel-IP-Adresse

%SPORT% – Quell-Port

%DPORT% – Ziel-Port

%ETHERPROTO% – Ethernet-Protokoll

%IPPROTO% – IP-Protokoll

%SIZE% – Paketgröße

%FILE% – Pfad zu einer temporären Datei, die das empfangene Paket enthält.

So wird z. B. in Ihrer Nachricht in der Meldung "SYN Paket von %SIP%, " wird %SIP% im aktuellen Popup-Windowtext ersetzt werden durch die Quell-IP-Adresse des alarmauslösenden Paketes. Wenn Sie die %FILE%-Variable verwenden, wird eine NCF-Datei in einem temporären Verzeichnis erzeugt. Es liegt in Ihrer Verantwortung diese Datei nach der Bearbeitung zu löschen. Sie sollten keine Variablen verwenden, wenn der Alarm ausgelöst wurde von Bytes/Sekunde- oder Pakete/Sekunde-Werten, da diese Alarme nicht von individuellen Paketen ausgelöst werden.

- Nachrichten anzeigen – Zeigt eine non-modale Meldungsbox mit dem definierten Text. Mit dieser Aktion können Sie Variablen verwenden, die im Alarmfall durch die entsprechenden Parameter des Paketes, das den Alarm hervorrief, ersetzt werden. Diese Variablen sind:

- Nachricht sprechen – Lässt Windows, unter Benutzung der Text-to-speech engine, die Nachricht sprechen. Diese Checkbox ist abgeschaltet, wenn Ihre Windows-Version keine Text-to-speech engine besitzt. Standardmäßig kommt Windows nur mit englischen Computerstimmen, sodass Windows nicht in der Lage ist, Nachrichtentext in anderen Sprachen als englisch korreckt auszusprechen. Sie können die in der Sektion Nachrichten anzeigen beschriebenen Variablen im Nachrichtentext benutzen.

- Akustisches Signal – Spielt die gewählte WAV- Datei ab.

- Applikation starten – Startet die ausgewählte EXE- oder COM-Datei. Mit dem optionalen Feld Parameter: können in der Befehlszeile Parameter eingegeben werden. Die Variablen, die in der Sektion Nachrichten anzeigen: beschrieben wurden können als Befehlszeilenparameter eingegeben werden, sofern Sie möchten, dass die Anwendung Informationen über das alarmauslösende Paket empfängt und bearbeitet.

- E-Mail senden an – Sendet eine E-mail an eine definierte Adresse. CommView for WiFi MUSS konfiguriert werden, um Ihren SMPT-Server vor dem Senden der E-Mail nutzen zu können. Mittels des Buttons E-Mail-Setup neben der Alarmliste können Sie Ihre SMPT-Server-Einstellungen eingeben und eine Test-E-Mail absenden. Man kann E-Mail-Benachrichtigungen auch an Instant Messenger-Anwendungen, Handy oder Pager senden. Um z. B. eine Nachricht an einen ICQ-User zu senden, geben Sie die E-Mail-Adresse als ICQ_USER_UIN@pager.icq.com ein, wobei ICQ_USER_UIN die eindeutige ICQ-Identifikationsnummer ist. Dazu müssen die EmailExpress Messages in den ICQ-Optionen aktiviert sein. Mehr dazu in Ihrem Instant Messenger- oder Handy-Handbuch. Das Feld Text hinzufügen kann zum Hinzufügen einer beliebigen Nachricht zur E-Mailbenachrichtigung genutzt werden. Sie können die in der Sektion Nachrichten anzeigen beschriebenen Variablen im Nachrichtentext benutzen.

- Paketerfassungsregeln aktivieren – Aktiviert die Erweiterten Regeln; Sie können dort eine oder mehrere Regeln eingeben. Mehrere Regeln werden komma- bzw. semikolongetrennt eingegeben.

- Andere Alarme deaktivieren – Deaktiviert andere Alarme; Sie sollten dabei den/die Alarmnamen angeben. Mehrere Alarme werden komma- bzw. semikolongetrennt eingegeben.

- Logging starten – Startet die Autospeicherung (siehe Kapitel Logging). CommView for WiFi beginnt dann Pakete auf der Festplatte abzulegen.

- Logging stoppen – Beendet die Autospeicherung.

Klicken Sie auf OK um die Einstellungen abzuspeichern und das Alarmdialogfenster zu schliessen.

Alle Ereignisse und Aktionen, die mit den Alarmen zu tun haben, finden Sie im Bereich Ereignis-Log: unterhalb der Alarmliste.

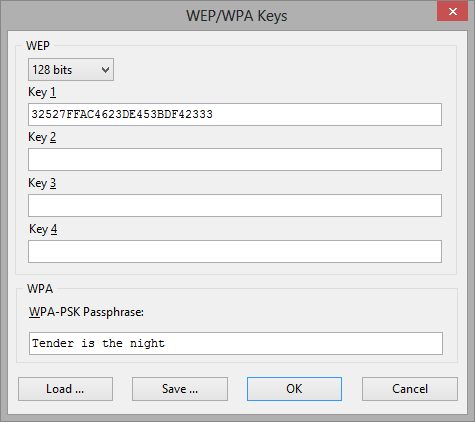

WEP-/WPA-Schlüssel

Der Dialog WEP/WPA-Schlüssel ermöglicht die Eingabe von WEP-, WPA-, oder WPA2-Schlüsseln zum Entschlüsseln der empfangenen Pakete. Ohne die Schlüssel kann das Programm verschlüsselte Datenpakete in Ihrem WLAN nicht entschlüsseln. Da einige WLAN’s Mixed Mode-Verschlüsselung verwenden, bei der sowohl WEP- als auch WPA-basierende Clients sich authentifizieren können, können Sie WEP-Schlüssel und WPA-Passphrases gleichzeitig verwenden.

WEP

Mit diesem Standard können Sie bis zu vier WEP-Schlüssel verwenden, so dass Sie ein bis vier Schlüssel definieren können. Mit der Dropdown-Liste zur Schlüssellänge wählen Sie die Schlüssellänge. Unterstützte Längen sind 64, 128, 152 und 256 Bit, daher sollten Sie einen Hexadezimal-String verwenden, der entsprechend 10, 26, 32, oder 58 Zeichen lang ist.

WPA

Der Wi-Fi Protected Access-Standard (WPA) definiert einige Authentifizierungs- und Verschlüsselungsarten. Davon werden aber nicht alle von CommView for WiFi unterstützt, da die darunterliegenden Sicherheitsmodelle Einschränkungen mit sich bringen. CommView for WiFi unterstützt die Entschlüsselung von WPA oder WPA2 im Pre-Shared Key-Modus (PSK) unter Verwendung des Temporal Key Integrity-Protokolls (TKIP) oder des Advanced Encryption Standard/Counter CBC-MAC-Protokoll (AES/CCMP) zur Datenverschlüsselung. Sie können hier eine Passphrase oder einen 64 Zeichen langen hexadezimalen Schlüssel eingeben.

Bitte beachten Sie, dass der mit WPA3 verschlüsselte Paketverkehr nicht entschlüsselt werden kann. WPA3 verwendet die Passphrase nur zur Authentifizierung. Entschlüsselung ist unmöglich.

Mehr über die Verarbeitung von WPA-verschlüsseltem Verkehr durch CommView for WiFi erfahren Sie im Kapitel Hintergründe der WPA-Entschlüsselung. Zur Eingabe einer neuen WPA-Passphrase möchten Sie vielleicht das Knotenzuordnungswerkzeug benutzen.

Um das aktuelle Schlüsselset zu speichern, klicken Sie bitte auf Speichern…. Zum Laden eines Sets klicken Sie auf Laden….

Das Schlüsselset, das Sie mit diesem Dialog eingeben oder laden können, wird auf die empfangenen Pakete in Echtzeit angewandt, aber auch auf die bisher abgespeicherten NCF-Dateien. Werden empfangene Pakete in eine NCF-Datei gespeichert, werden die erfolgreich entschlüsselten Pakete auch in entschlüsselter Form abgespeichert, während die nicht entschlüsselbaren dann unverändert abgespeichert werden.

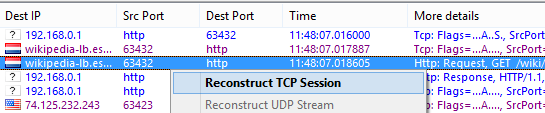

TCP-Sitzungen rekonstruieren

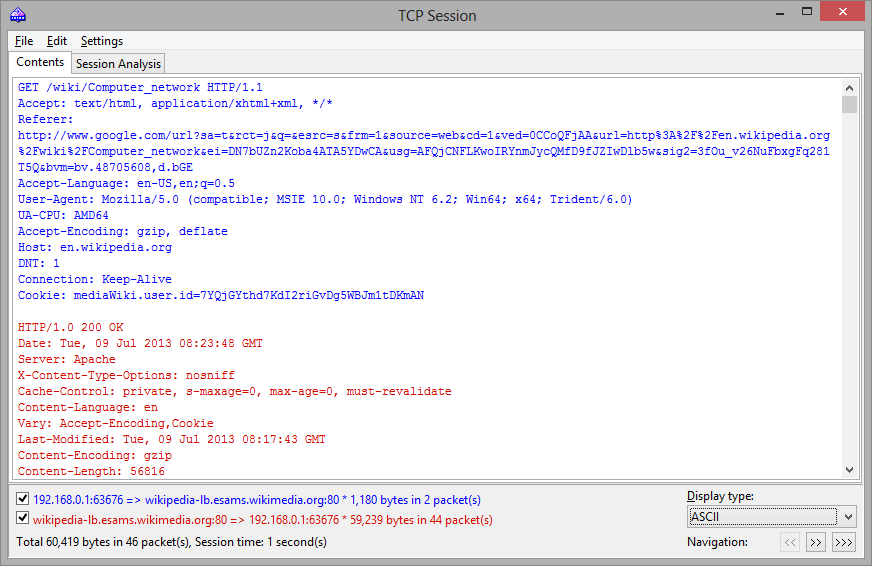

Mit diesem Dialog können Sie sich die TCP-Kommunikation zwischen zwei Host’s ansehen. Um eine TCP-Sitzung zu rekonstruieren, wählen Sie als erstes ein TCP-Paket im Register Pakete. Abhängig von den Einstellungen (Checkbox: Suche den Sitzungstart wenn TCP-Sitzungsrekonstruktion startet in Einstellungen => Optionen => Dekodierung), wird die Sitzung von dem ausgewählten Paket ausgehend (kann ein Paket aus der Sitzungsmitte oder vom Sitzungsstart sein) rekonstruiert. Nach dem Sie das Paket gefunden und ausgewählt haben, führen Sie einen Rechtsklick darauf aus und wählen TCP-Sitzung rekonstruieren wie unten gezeigt:

Rekonstruktionssitzungen funktionieren am besten mit textbasierten Protokollen, wie POP3, Telnet oder HTTP. Natürlich können Sie den Download einer großen Zip-Datei rekonstruieren, aber es kann sein, dass CommView for WiFi für die Rekonstruktion von mehreren Megabytes sehr lange braucht, und meist ist dann auch die erhaltene Information sinnlos.

Das Register Inhalt zeigt die aktuellen Sitzungsdaten an, während das Register Sitzungsanalyseden Fluss der rekonstruierten TCP-Sitzungen graphisch darstellt.

Eine Beispiel-HTTP-Session mit HTML-Daten, die im ASCII- und HTML-Modus angezeigt werden, ist im Folgenden dargestellt:

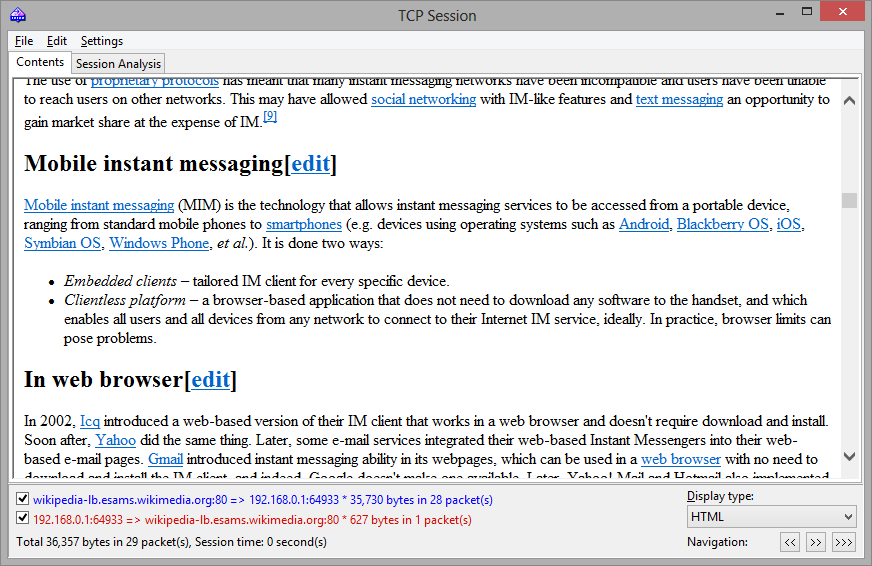

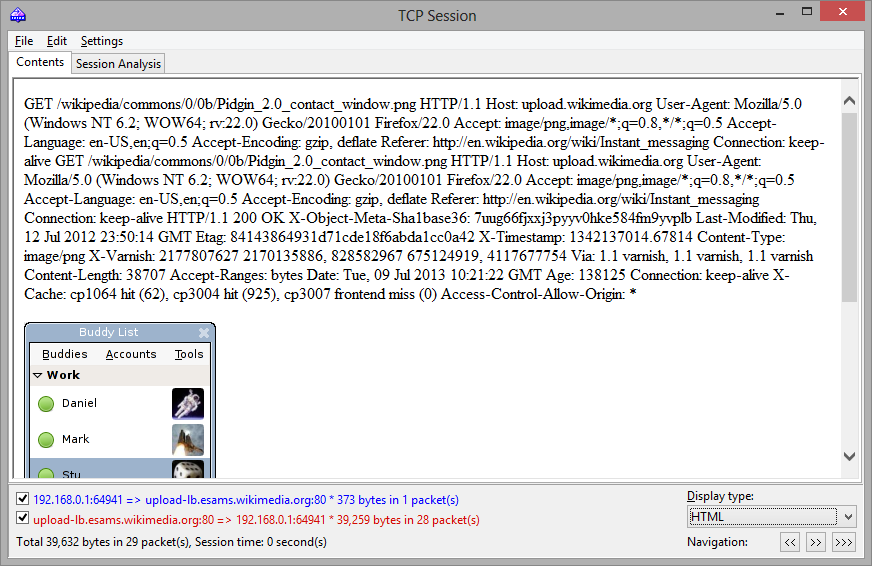

Normalerweise werden im HTML-Anzeigemodus in den HTML-Seiten keine Bilder angezeigt, da im HTTP-Protokoll Bilder separiert vom Text übertragen werden. Um diese Bilder zu sehen, müssen Sie zur nächsten TCP-Sitzung navigieren. Im Folgenden finden Sie ein Beispiel für eine HTTP-Sitzung, die Bilder enthält und im HTML-Modus angezeigt wird:

Standardmäßig versucht CommView for WiFi GZIP-ten Webinhalt zu dekomprimieren und Bilder aus dem Binärstrom zu rekonstruieren. Diese Funktion kann im Dialog Einstellungen mittels des Bereichs Decodierung abgeschaltet werden.

Wenn Sie im unteren Bereich eine der Checkboxen deaktivieren, können Sie Daten, die aus einer bestimmten Richtung kommen ausfiltern. Ein- und ausgehende Daten sind zur besseren Erkennung durch verschiedene Farben markiert. Diese Farben können Sie mittels Einstellungen => Farben ändern. Wort-Wrapping kann mittels Einstellungen => Word Wrap aktiviert/deaktiviert werden.

Mittels der Dropdown-Liste Anzeigetyp können Sie die Daten in folgenden Formaten ansehen: ASCII- (Klartext),HEX- (hexadezimal), HTML- (Webseiten und Bilder), EBCDIC-Format (IBM mainframes' data encoding) und UTF-8 (Unicode-Daten). Bitte beachten Sie, dass die Ansicht der Daten im HTML-Format nicht automatisch dasselbe Ergebniss bringt, wie mit dem Webbrowser (Sie sehen dann keine Inlinegrafik), dennoch erhalten Sie eine ungefähre Vorstellung wie die Seite im Original aussah.

Im Dialog Optionen können Sie unter Decodierung festlegen, wie der Standardanzeigetyp für die Rekonstruktion von TCP- Sessions aussieht.

Mit den Navigation-Buttons können Sie den Puffer nach der nächsten oder letzten TCP-Sitzung absuchen. Der erste Vorwärts-Button [>>] sucht nach der nächsten Sitzung zwischen den beiden Hosts, die an der ersten Rekonstruktionssitzung beteiligt waren. Der zweite Vorwärts-Button [>>>] sucht nach der nächsten Sitzung zwischen zwei beliebigen Hosts. Wenn Sie mehrere TCP-Sitzungen zwischen den zwei Hosts im Puffer haben und alle nacheinander ansehen wollen, empfehlen wir mit der Rekonstruktion der ersten Sitzung anzufangen, da der Rückwärtsbutton [<<] nicht weiter zurück als bis zur zuerstrekonstruierten TCP-Sitzung gehen kann.

Die so erhaltenen Daten können als Binärdaten, HTML-, Text- oder Rich-Textdatei durch Klicken auf Datei => Speichern unter… gesichert werden. Wenn Sie in ein Textformat speichern, ist die Ergebnisdatei eine Unicode UTF-16-Datei. Wird ins HTML-Format gespeichert, ist die Verschlüsselung der Ergebnisdatei vom aktuell gewählten Anzeigetyp abhängig. Wenn HTML aktuell gewählt ist, wird die Ergebnisdatei eine ANSI-Textdatei, für alle anderen Anzeigetypen ist die Ergebnisdatei eine Unicode UTF-16-Datei. Beachten Sie, wenn Sie eine HTTP-Sitzung mit Bildern speichern, werden die Bilder in das temporäre Verzeichnis auf Ihrer Festplatte gespeichjert, falls Sie die Bilder behalten möchten, öffnen Sie die gespeicherte Datei in Ihrem Browser und speichern die Datei in einem Format, dass Bilder beinhaltet, z.B. MHT, bevor Sie CommView for WiFi schließen.

Sie können durch Klicken auf Bearbeiten => Finden… nach einer Zeichenkette in der Sitzung suchen.

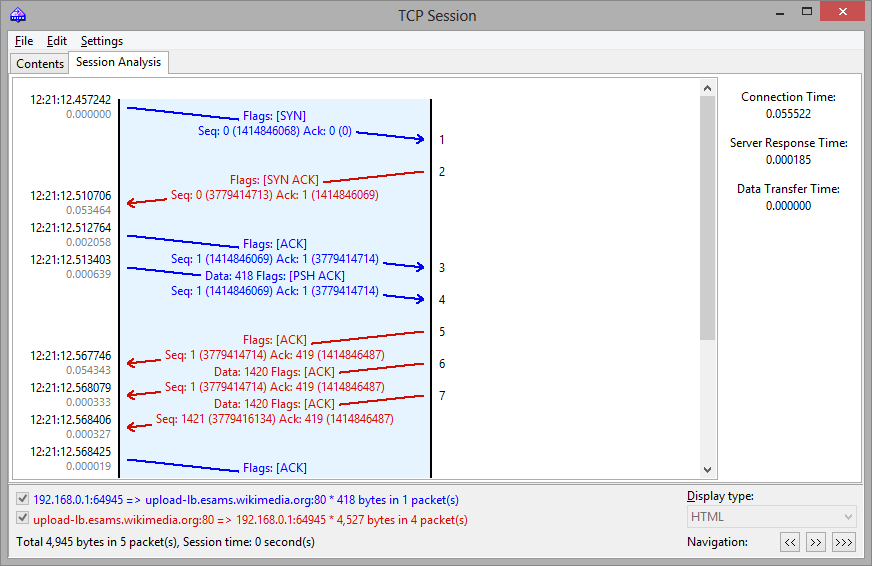

Sitzungsanalyse

Das Register Sitzungsanalyse des TCP-Sitzungsfensters stellt rekonstruierte TCP-Sitzungen grafisch dar. Sie können den Sitzungsdatenfluss, Fehler, Verzögerungen und verlorene erneut übertragene Daten sehen.

Die folgenden Daten werden für jedes Sitzungspaket angezeigt:

- TCP-Flags

- Absolute und relative SEQ- und ACK-Werte

- Paketankunftszeit

- Zeitdifferenz zwischen dem aktuellen und dem vorhergehenden Paket

- Paketnummer in der rekonstruierten Sitzung

Wenn ein Paket Fehler beinhaltet, wird die Eigenschaft des Fehlers erklärt. Es erscheint ein Beschreibungstext am rechten Rand des Diagramms. Wenn Sie die Maus über ein Paket mit Dateninhalt bewegen, wird der Dateninhalt in einem Hinweisfenster angezeigt. Beachten Sie, dass das Feld Anzeigetyp bestimmt, wie die Daten im Anzeigefenster decodiert werden. Ein Beispiel für ein Sitzungsanalysefenster wird unten gezeigt:

Der rechte Ausschnitt zeigt einige Basisstatistiken für die vorgegebene Sitzung:

- Verbindungszeit – Die benötigte Zeit zur Herstellung der TCP-Verbindung. In anderen Worten, es ist die Dreiweg-TCP-Handshake-Zeit (SYN => SYN ACK => ACK).

- Server-Antwortzeit – Die verstrichene Zeit zwischen der Klientenanfangsanfrage und der ersten Datenantwort des Server’s.

- Datenübertragungszeit – Die Zeit zwischen der ersten und der letzten Datenantwort des Server's (0 bei nur einer Server-Antwort).

Sie können das grafische Schaubild der rekonstruierten TCP-Sitzung als BMP-, GIF- oder PNG-Datei durch Rechtsklick auf das Schaubild und Auswahl des Kontextmenüpunktes Bild speichern als… speichern. Sitzungen mit einer großen Paketanzahl werden in mehrere Dateien aufgeteilt.

UDP-Ströme rekonstruieren

Dieses Werkzeug ist dem im vorhergehenden Kapitel beschriebenen Werkzeug TCP-Sitzungen rekonstruieren sehr ähnlich; schauen Sie bitte für weitergehende Informationen in diese Kapitel. Allerdings ist UDP, nicht wie TCP, ein verbindungsloses Protokoll, die folgenden Unterschiede bestehen zwischen TCP-Sitzungsrekonstruktion und UDP-Stream-Rekonstruktion:

- Es gibt kein Register Sitzunganalyse, weil es keine Sitzungen, SEQs oder ACKs in UDP gibt.

- Weil es keine SYNs oder FINs in UDP gibt, gelten alle zwischen den IP-Adresspaaren und Ports gesendeten Pakete, als zu demselben Stream gehörend.

Pakete suchen

Um die Pakete aufzufinden, die einen bestimmten Text oder eine bestimmte Adresse enthalten, öffnen Sie den Finde Paketinhalt Dialog (Suchen => Finde Paket). Geben Sie einen Such-String ein, wählen Sie die Art der eingegebenen Information (String oder Hex) und klicken Sie auf Finde nächstes. Das Programm sucht dann nach Paketen, die dem Suchkriterium entsprechen und zeigt diese dann im Register Pakete an.

Sie können den Text als String, hexadezimal Wert, MAC- oder IP-Adresse eingeben. Die Zeichenkettensuche wird in ASCII- und Unicode-Formaten (UTF-8 und UTF-16) ausgeführt. Einen Hex-String sollte benutzt werden wenn Sie nichtdruckbare Zeichen eingeben wollen: Geben Sie die hexadezimalen Werte folgendermaßen ein, z. B. AD0A027804. Die Benutzung von IPv6-Adressen erfordert Windows XP oder höher und die IPv6-Stapelung muss installiert sein.

Aktivieren Sie Gross-/Kleinschr. für eine Suche unter Berücksichtigung der Gross- und Kleinschreibung. Aktivieren Sie Bei Offset: um einen String zu suchen, der zu einem bestimmten Offset beginnt. Beachten Sie bitte, dass der Offset-Indikator hexadezimal und nullbasierend ist (wenn Sie z. B. nach dem ersten Byte in dem Paket suchen, ist das Offset 0). Sie können ebenso eine Suchrichtung auswählen, Aufwärts oder Abwärts.

Statistiken und Berichte

Dieser Dialog (Ansicht => Statistiken) zeigt wichtige Netzwerkstatistiken für Ihr WLAN-Segment, wie Paketanzahl/Sekunde, Bytes/Sekunde, Ethernet-Protokolle, IP-Protokolle, Sub-Protokolle und die Verteilungsgrafiken zu den Sub-Protokollen. Jede grafische Darstellung kann durch Doppelklicken in die Zwischenablage kopiert werden. Die Kuchengrafiken der Ethernet-Protokolle, IP-Protokolle und der Sub-Protokolle können, mittels der kleinen Buttons im unteren rechten Eck, zur besseren Sichtbarkeit der Bereiche rotiert werden.